Déconnecté de la sécurité informatique,

Les systèmes SAP présentent un risque pour la sécurité

Les organisations manquent de visibilité sur les systèmes SAP essentiels à leur activité. Un manque de sécurité SAP représente un risque énorme pour les entreprises. 64 % d’entre elles déclarent avoir été victimes d’une violation de leur ERP au cours des deux dernières années, pour un coût estimé à 5 millions de dollars par violation. Après une attaque, les organisations n’ont aucun moyen de savoir ce qui s’est passé et qui a accédé aux données SAP.

Combinez la surveillance de la sécurité,

Analyse et réponse avec SAP

Protéger les données critiques de l’entreprise

Les analyses de pointe aident à résoudre les plus grands défis auxquels sont confrontées les équipes SAP d’aujourd’hui.

Réduire la complexité de la sécurité

Surveillance centralisée combinée à l’automatisation, aux flux de travail et à la gestion des cas, le tout dans un seul outil.

Réaliser des économies d’échelle

Éliminer le fossé entre les équipes SAP et cybernétiques pour atténuer les menaces dans toute l’entreprise.

DES ANALYSTES DE LA SÉCURITÉ :

Obtenez une visibilité sur SAP et évitez les temps d’arrêt coûteux

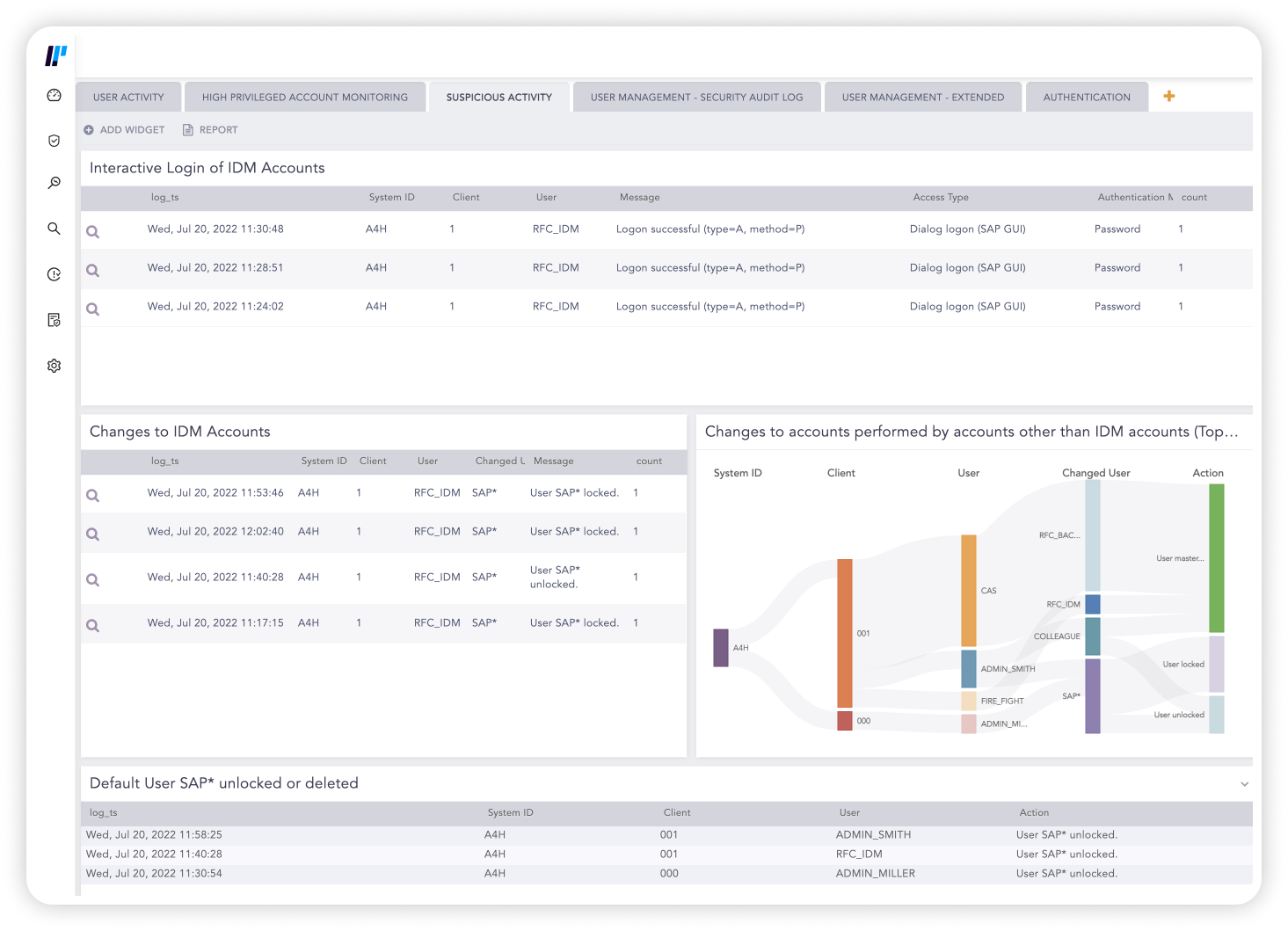

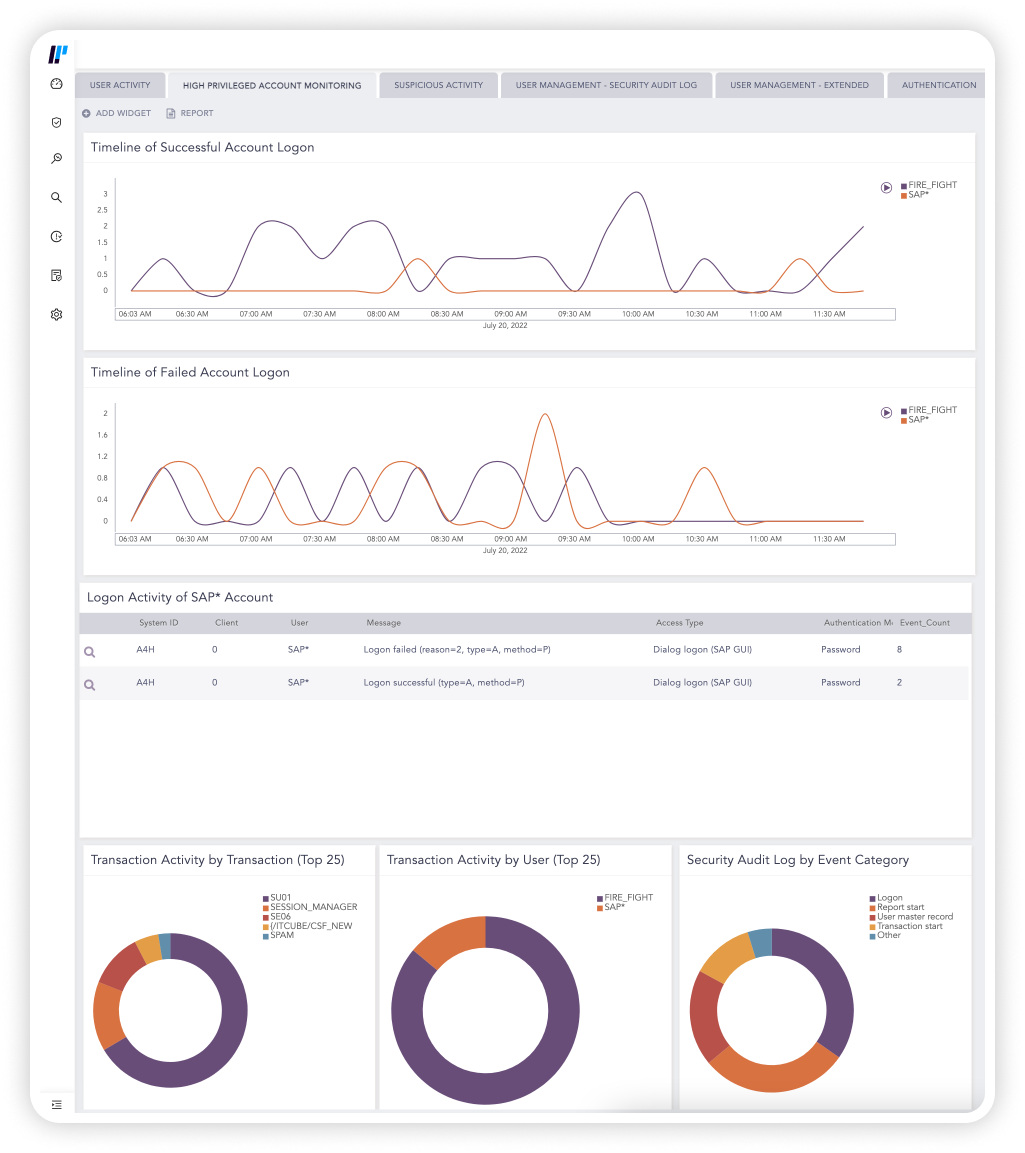

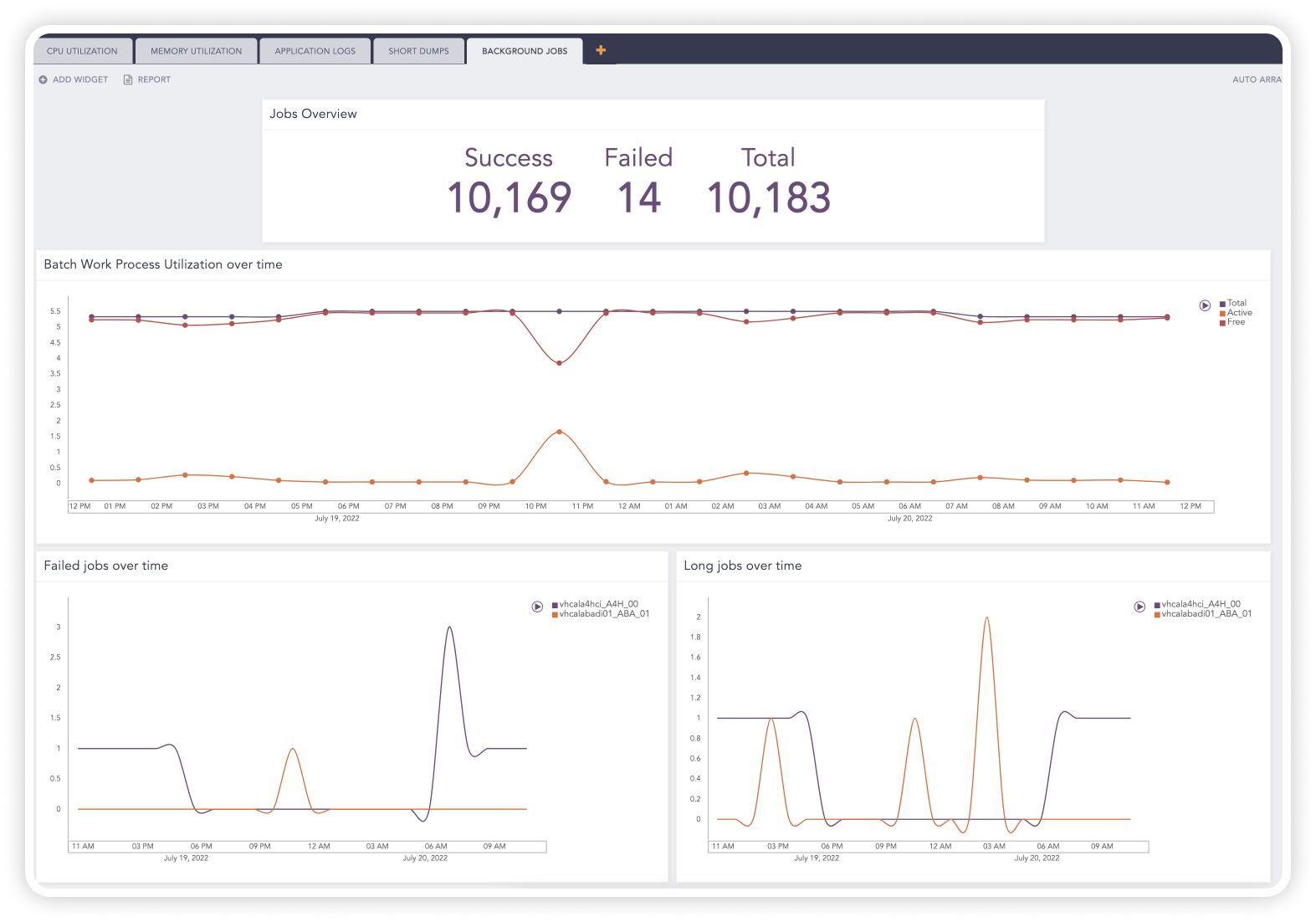

Logpoint crée la télémétrie, rassemble les événements de journal et surveille les journaux de SAP. En corrélant et en enrichissant les données, traduisez les journaux en une norme industrielle et créez des alertes pour les activités critiques ou suspectes.

En extrayant les journaux SAP et en surveillant le comportement de base de SAP, vous pouvez détecter et répondre à des menaces qui, autrement, passeraient inaperçues. Éliminez les temps d’arrêt indésirables de SAP grâce à une surveillance complète des capacités opérationnelles de votre système, un système d’alerte précoce et une analyse des tendances.

DES ANALYSTES DE LA SÉCURITÉ :

Accélérer la détection des menaces et la conformité dans SAP

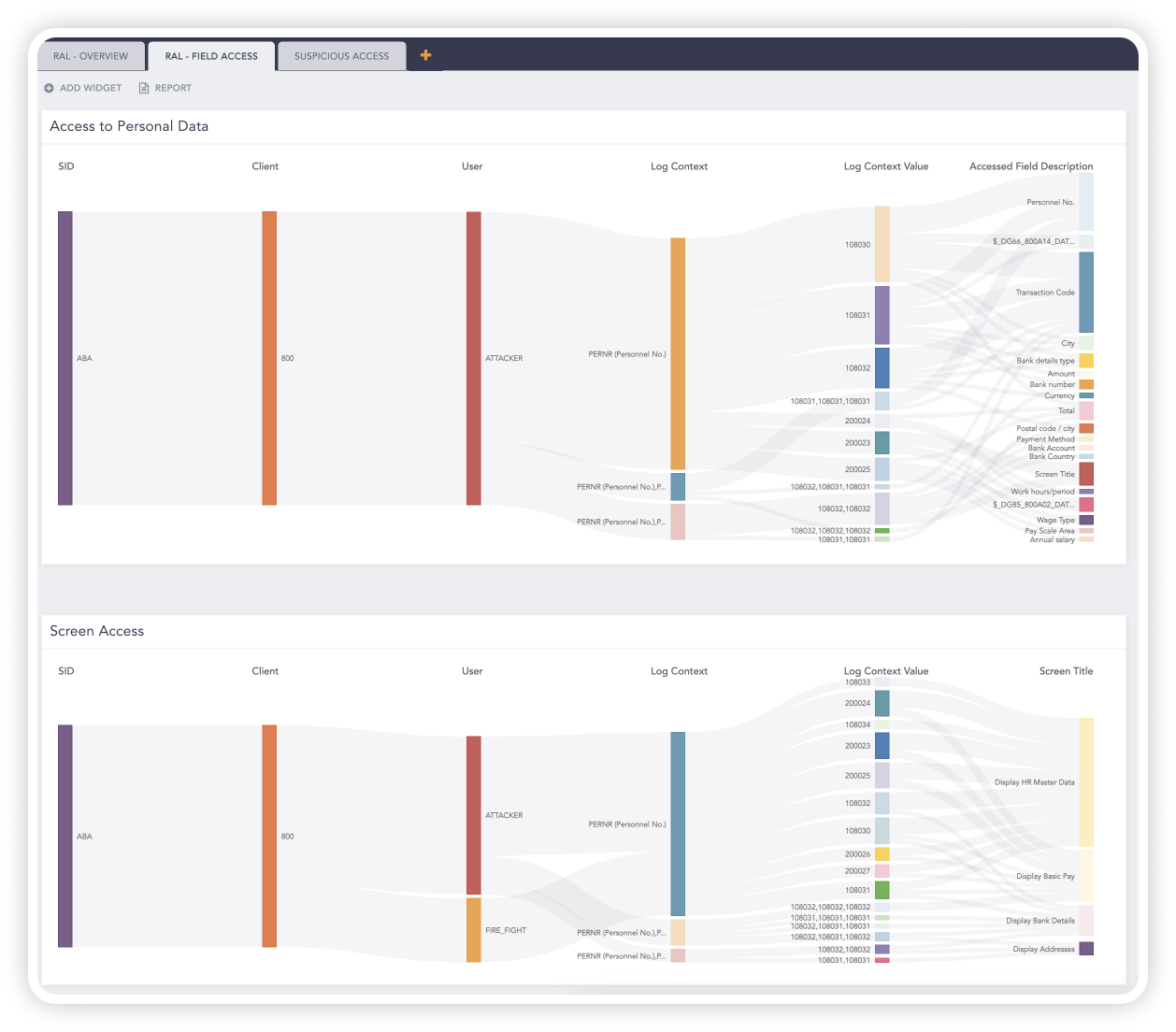

Logpoint surveille en permanence les systèmes SAP pour détecter le vol d’IP, la fraude, les violations d’accès et la conformité afin de permettre une détection et une réponse efficaces aux menaces.

Grâce aux analyses prêtes à l’emploi, vous pouvez détecter les transactions suspectes et le comportement des utilisateurs SAP en quasi temps réel et suivre l’activité grâce à l’analyse du comportement des utilisateurs et des entités – même lorsque l’attaquant supprime toutes les traces. Logpoint met automatiquement en corrélation et analyse les données SAP et de sécurité afin que vous puissiez réagir rapidement.

DES ANALYSTES DE LA SÉCURITÉ :

Consolider les outils et contribuer à la maturation des opérations de sécurité

Logpoint offre une surveillance et une gestion centralisées des journaux SAP, des accès, des tentatives de fraude, de la conformité et des violations qui peuvent facilement s’intégrer à votre pile de sécurité existante.

Grâce à l’intégration native à la plateforme convergente de Logpoint, vous pouvez atténuer les menaces de manière approfondie en traduisant les observations de SAP dans un contexte de cybersécurité.

Nous considérons désormais Logpoint comme un membre de l’équipe de sécurité informatique. Il fournit des réponses immédiates à de nombreuses questions auxquelles nous aurions eu du mal à répondre avec un système plus manuel. Nous pouvons prendre des journaux de partout où ils doivent être rassemblés, les rassembler et les analyser autant que nous en avons besoin. Le processus d’ingestion des données est très ouvert.

La force de la solution Logpoint est que nous ne devons pas passer du temps inutile à enquêter sur les faux positifs et que nous vérifions tous les journaux. Pas seulement des bûches choisies au hasard. De cette façon, nous nous conformons aux exigences légales d’un audit efficace des journaux.