Du SIEM à la cyberdéfense avec l’ajout d’un simple module

- La conformité simplifiée : centralisez les données de log de votre infrastructure IT et éliminez la complexité liée à la conformité.

- Données exploitables : simplifiez la collecte et l’analyse des logs grâce à une catégorisation appropriée des événements.

- Développez vos opérations de sécurité : de la gestion des logs et évènements, à la détection, investigation et réponse complètes aux menaces.

Des outils intelligents pour lancer les opérations de sécurité à votre rythme

Achèteriez-vous une boîte à outils juste pour accrocher un tableau ?

Logpoint SIEM est une solution centralisée de gestion des logs et des évènements pour tous vos besoins de sécurité. Lorsque ces derniers évoluent, Logpoint SIEM évolue avec eux. Développez la plateforme avec des capacités d’automatisation, un gestionnaire de cas et des analyses comportementales basées sur l’IA : transformez le SIEM en une véritable plateforme de cyberdéfense avec peu de modules à rajouter.

Plus de 1 000 entreprises dans 70 pays font confiance à Logpoint

1:4

1 plateforme – 4 solutions

Commencez avec une plateforme unique pour la gestion centralisée des logs et de la conformité. Transformez-la ensuite en une plateforme SIEM à part entière avec une automatisation, une gestion de cas et une capacité UEBA (User and Entity Behavior Analytics).

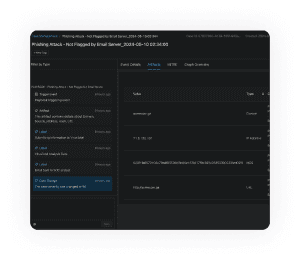

Réponse aux menaces plus rapide

Ajoutez automatiquement aux observations des renseignements sur les menaces (Threat-Intel), le contexte de l’entreprise et les scores de risque, transformant ainsi les alertes faibles en investigations exploitables tout en répondant plus rapidement aux menaces telles que le phishing.

Modèles de source de log prédéfinis

Quel que soit le type de produit, vous pouvez toujours le faire fonctionner. Des modèles de sources de log préconfigurés pour vous aider à démarrer rapidement et à simplifier les configurations personnalisées en quelques clics seulement.

Ingérez tous types de log, traitez

toutes sortes de problème de cybersécurité

Évolutivité totale pour transformer le SIEM en un TDIR renforcé

Automatisez les tâches pour une réponse plus rapide aux menaces

Automatisez facilement les tâches et orchestrez les flux de travail de sécurité. Gagnez du temps en priorisant les alertes et répondez plus rapidement grâce à des playbooks prêts à l’emploi qui peuvent être personnalisés pour traiter n’importe quel cas d’usage.

Menez des investigations importantes

Menez vos investigations à partir d’un seul et même endroit. Grâce à des données contextuelles pour comprendre les événements qui ont eu lieu et à des fonctionnalités de collaboration, votre équipe SOC peut rapidement mener des investigations approfondies sur n’importe quel incident.

Utilisez l’IA pour détecter les menaces internes

Ne laissez aucun incident vous échapper. En utilisant des données de référence pour le comportement des utilisateurs et des entités, vous pouvez repérer les risques menaçant l’identité des utilisateurs, l’infrastructure ou la sécurité des données avant qu’il ne soit trop tard.

En améliorant la visibilité sur les événements au niveau de l’ensemble de l’architecture IT, Logpoint permet un gain de temps de 80 à 90 % en matière de diagnostics d’incident, une résolution plus rapide des problèmes et des améliorations majeures en termes de qualité de service pour les utilisateurs finaux.

Cédric Chevrel, CISO

Pourquoi Logpoint est différent ?

Pas d’intégration ni de maintenance

Il s’agit d’un outil prêt à l’emploi avec un temps d’installation minimal.

Oui, nous avons notre propre taxonomie

Logpoint effectue une analyse cohérente afin de normaliser les données pour tous les cas d’usage.

Un déploiement adapté à votre façon de travailler

Serveur ou SaaS, ou bien un mode hybride ? Vous décidez, nous vous fournissons la solution.

Conformité préconfigurée

Vous ne savez pas quoi surveiller pour rester conforme ? Chez Logpoint nous savons.

Un ensemble d’outils pour réduire votre prime de cyberassurance

De la présence au niveau des endpoints à la visibilité complète dans le Cloud. Logpoint SIEM offre une observabilité complète au niveau de tous les clients, serveurs, systèmes réseau, charges de travail Cloud et applications critiques de l’entreprise. De cette façon, vous pourrez prouver aux assureurs vos capacités en matière de surveillance de la sécurité et montrer comment votre entreprise peut détecter diverses attaques et menaces persistantes avancées (APT).

Les assureurs considèrent les entreprises qui ne peuvent pas respecter les réglementations telles que le RGPD, NIS2, GPG 13, PCI, entre autres, comme représentant un risque majeur, augmentant ainsi le montant de leur prime d’assurance. Ne laissez pas ce non-respect augmenter votre prime. Logpoint fourni un package de conformité préinstallé avec des rapports et des règles d’alerte basés sur notre taxonomie qui vous aide à identifier les logs liés à la conformité.

Un bon programme de gestion des vulnérabilités ne suffit parfois pas aux assureurs pour abaisser votre niveau de risque. Avec un fournisseur certifié EAL3+ et conforme SOC 2 Type II comme Logpoint, vous représentez un risque moindre, se traduisant ainsi par une prime réduite. Vous avez également la tranquillité d’esprit de savoir que vos données sont protégées et que votre solution de gestion des logs dépasse les normes en matière de tests de sécurité.

Étant donné que presque toutes les violations commencent au niveau des endpoints, une observabilité complète de ces derniers est essentielle : elle permet de réduire les temps de réponse aux incidents en contenant les attaques le plus tôt possible. C’est souvent un facteur déterminant pour pouvoir bénéficier d’une cyberassurance. Pas de problème avec Logpoint. Bénéficiez d’une sécurité optimale au niveau de vos endpoints grâce à une observabilité totale, à une analyse automatique de ces derniers et un reporting concernant les contrôles CIS.

Pour les assureurs, un bon processus de réponse et de priorisation est aussi important que la détection. Logpoint fourni des playbooks préconfigurés qui automatisent l’investigation, le confinement et la suppression des menaces. Une réponse rapide vous aidera à minimiser les conséquences d’un incident, mais également à réduire votre niveau de risque du point de vue de votre assureur.

Logpoint pour les grands déploiements

Votre entreprise est-elle un MSSP ou gère-t-elle plusieurs entités (multitenancy) dans plusieurs zones géographiques ? Nous avons une solution pour vous : Director

Avec Director, les MSSP peuvent intégrer les clients plus rapidement en utilisant Logpoint comme une référence en matière de conformité. Bénéficiez d’une configuration rapide avec des modèles de sources de log et permettez aux clients de les utiliser de manière productive en un rien de temps grâce à un contenu préconfiguré. Définissez une règle et diffusez-la au niveau des diverses entités.

TRANSFORMEZ VOTRE MANIÈRE DE GÉRER LA CYBERSÉCURITÉ

Des success story en matière de cybersécurité

Des entreprises du monde entier font confiance à Logpoint pour une détection et une réponse efficaces et précises aux menaces.

Écoutez les leaders du secteur expliquer comment ils renforcent leur sécurité, conservent les données de log, améliorent l’efficacité opérationnelle, consolident leurs opérations de sécurité ou bien gardent une longueur d’avance sur les menaces avec Logpoint.

Latest Research, Trends, and Insights

Latest Research, Trends, and Insights

Stay updated with the latest research on the emerging threat landscape,

the hottest topics, and get insights from leaders in the world of cybersecurity.