Erkennung von Bedrohungen – die Herausforderungen

Wir wissen alle, dass eine hundertprozentige Sicherheit unmöglich ist… Sicherheitsexperten sollten nicht davon ausgehen, dass sie alle Angriffsversuche vereiteln und Bedrohungen abwehren können. Sie sollten für den Fall planen, dass es zu Kompromittierungen kommt. Das primäre Ziel eines Sicherheitsexperten sollte es daher sein, Sicherheitsverletzungen so schnell wie möglich zu erkennen und zu beheben, um deren Auswirkungen zu minimieren.

Um dies zu erreichen, sollten wir auf das Prinzip „Defense in Depth“ setzen und mehrere Ebenen von Sicherheitskontrollen und Sicherheitsmaßnahmen einsetzen, um Schwachstellen zu erkennen und zu beseitigen. Wir sollten einen risikobasierten Ansatz für die IT-Sicherheit wählen und zunächst verstehen, welches unsere kritischen Assets sind, worin das größte Risiko besteht, und unsere Mittel entsprechend zuweisen, um diese Assets zu schützen. Nach Möglichkeit sollten präventive Kontrollmechanismen genutzt werden. Ist eine Prävention nicht machbar, sollten Methoden und Mechanismen für die Erkennung zum Einsatz kommen.

Der Nachteil von traditionellen Abwehrmethoden

Die Tatsache, dass digitale Ressourcen auf Software basieren, bedeutet, dass Logdaten meist ohne weiteres verfügbar sind. Mit einer SIEM-Lösung können wir im Wesentlichen allen Geräten oder Anwendungen, die Logdaten produzieren, Kontrollmechanismen für die Erkennung von Bedrohungen zuweisen.

Wir können Bedrohungsinformationen für die Listen bekannter IOCs (Indicators of Compromise) nutzen, um die Erkennung von Bedrohungen zu unterstützen. Dieser Ansatz wird bereits seit Jahrzehnten erfolgreich für Tools wie AV, IDS, Spam-Filtern, etc. genutzt, bringt jedoch einige Herausforderungen mit sich:

Da die Zahl der Bedrohungen kontinuierlich steigt, müssen wir zusätzlich zu den bestehenden immer wieder nach neuen IOCs suchen. Die Pflege der immer länger werdenden Listen von IOCs wird damit zu einer Herausforderung. Darüber hinaus können Angreifer sehr einfach bestimmte Attribute des Angriffs ändern, wie beispielsweise die Source-IP bei netzwerkbasierten Angriffen oder auch nur ein einzelnes Bit in einem Malware-Code, sodass der Hash-Wert nicht mehr mit den bestehenden IOCs übereinstimmt.

Obwohl dieser Ansatz für die Bekämpfung bekannter Bedrohungen ziemlich effektiv ist, setzt er jedoch voraus, dass jemand zuvor diese Bedrohungen erkannt und eine Signatur für sie erstellt hat. Für Zero-Day-Exploits oder unbekannte Bedrohungen funktioniert dieser Ansatz nicht.

Wenn wir über eine Strategie zur Erkennung von Bedrohungen nachdenken, müssen wir sowohl bekannte als auch unbekannte Bedrohungen berücksichtigen. Da wir wissen, dass wir uns auf Methoden und Mechanismen für die Erkennung verlassen müssen, wie können wir dann unbekannte Bedrohungen erkennen?

Den Wald mit allen Bäumen sehen

Die Verhaltensanalyse in der IT-Sicherheit ist eine Methodik zur Erkennung von Bedrohungen, bei der der Schwerpunkt auf dem Verständnis des Verhaltens von Benutzern und Entitäten (Servern, Dateifreigaben, etc.) innerhalb Ihrer IT-Umgebung sowie auf dem Verständnis des Verhaltens Ihrer Gegner einschließlich ihrer Motivationen und Methoden liegt. Mit diesem Verständnis können Sie potenziell bösartige Aktivitäten nicht nur anhand des bekannten Verhaltens der Gegner erkennen, sondern auch anhand subtiler Änderungen des bekannten Verhaltens der Benutzer und Entitäten in Ihrer IT-Umgebung. Diese subtilen Änderungen können das Nebenprodukt einer bösartigen Aktivität sein.

Die Verhaltensanalyse unterscheidet sich von der traditionellen IOC-Erkennung dadurch, dass sie eine makroskopische Perspektive auf Ihre IT-Umgebung erfordert – im Gegensatz zur mikroskopischen Sichtweise, wenn Sie sich lediglich auf die signaturbasierte Erkennung konzentrieren. Dieser Ansatz verringert eine der größten Herausforderungen der traditionellen signaturbasierten Erkennung: die Verwaltung der immer länger werdenden Liste bekannter schadhafter Elemente, nach denen man suchen muss. Mit der Verhaltensanalyse können Sie sich auf eine endliche Zahl bekannter Verhaltensweisen von Angreifern konzentrieren – im Vergleich zu einer unendlichen Zahl an Signaturen mit herkömmlichen signaturbasierten Methoden.

Ein weiterer entscheidender Vorteil der Verhaltensanalyse im Vergleich zu traditionellen signaturbasierten Erkennungsmethoden ist, dass sie neben bekannten Bedrohungen auch für unbekannte Bedrohungen zum Einsatz kommen kann. Änderungen im Verhalten können ein Hinweis darauf sein, dass etwas nicht stimmt – selbst wenn dieses Verhalten noch nie zuvor aufgetreten ist.

Das Tracking des Verhaltens eines Gegners ist schwierig

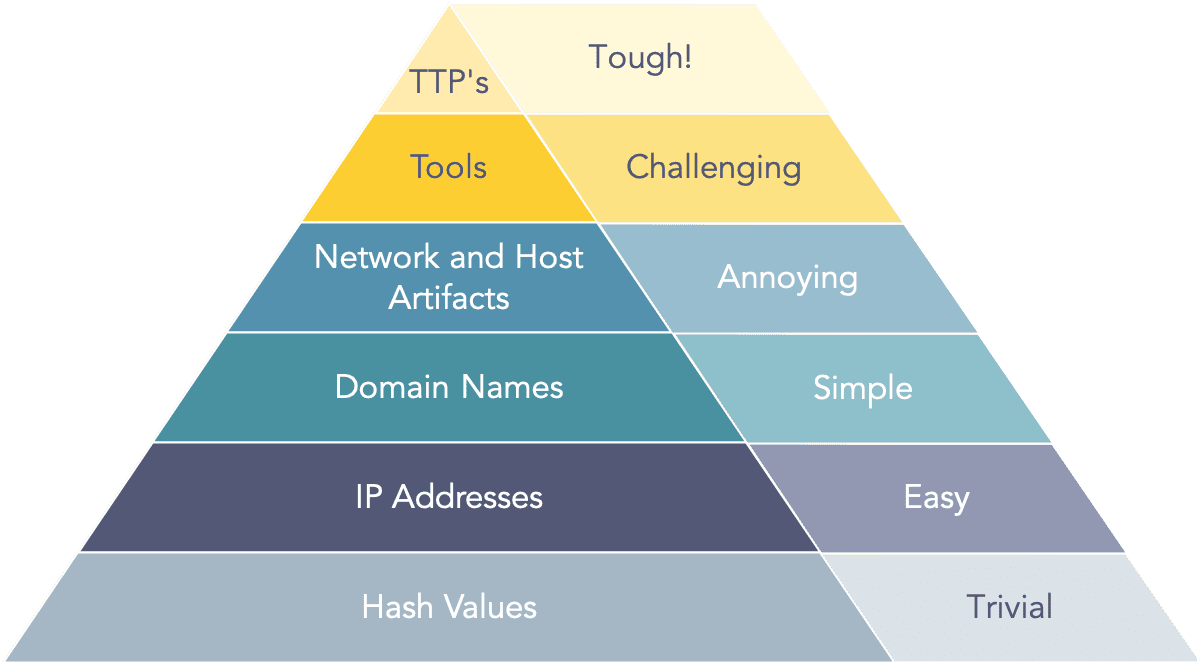

Die Betrachtung Ihrer IT-Umgebung durch die Linse des Verhaltens ist in mancher Hinsicht anspruchsvoller als die einfache Suche nach Signaturen bekannter Malware, kann aber sehr viel erfolgreicher sein. Diese Idee wurde erstmals von David Bianco, Incident Handler bei FireEye, im Jahr 2014 vorgestellt. Er beschrieb sie mit der sogenannten „Pyramid of Pain“.

Die Pyramide stellte die Stärken und Schwächen verschiedener IOCs über zwei Dimensionen hinweg dar: Sie bildet ein Ranking verschiedener IOC-Typen im Hinblick darauf ab, wie einfach sie zu umzusetzen sind, und zeigt gleichzeitig die relative Menge jedes IOC-Typs auf. Am unteren Ende der Pyramide befinden sich Hash-Werte, die häufig vorkommen und leicht zu erkennen sind. An der Spitze der Pyramide befinden sich TTPs (Taktiken, Techniken und Verfahren, z. B. Verhaltensweisen), die weit weniger häufig vorkommen, jedoch auch am schwierigsten zu erkennen und zu verfolgen sind.

Obwohl es sehr einfach ist, Dateiprüfsummen von bekannten Malware-Samples zu erkennen, ist es für einen Angreifer ebenso trivial, den Hash-Wert einer Malware zu ändern, indem er einfach ein einziges Bit im Code ändert. Damit können Angreifer sehr leicht Malware an Schutzmaßnahmen und Abwehrmechanismen, die auf Signaturen beruhen, vorbeischleusen.

Glücklicherweise bleibt die Korrelation zwischen der Schwierigkeit, einen Erkennungsmechanismus zu implementieren, und der Schwierigkeit für einen Angreifer, einen IOC zu ändern, bestehen, wenn wir uns an die Spitze der Pyramide begeben. Das bedeutet, dass es zwar schwierig ist, das Verhalten von Angreifern zu verfolgen, aber es ist auch sehr schwierig für Angreifer, dieses Verhalten zu ändern. Hinzu kommt, dass diese Fälle im Vergleich zu Hash-Werten weniger häufig auftreten.

Daraus lässt sich ableiten, dass eine „Defense-in-Depth“-Strategie zwar ein bewährtes Mittel ist, dass aber die Sicherheitsmechanismen, die an der Spitze der Pyramide implementiert werden müssen, effektiver sein sollten als die am unteren Ende. Zudem sollten wir versuchen, sie dort zu implementieren, wo es praktikabel und umsetzbar ist. Das wirft natürlich eine Frage auf: Wie können wir damit beginnen, verhaltensbasierte Methoden zu implementieren?

Im Folgenden werde ich zwei Möglichkeiten erörtern, wie LogPoint Sie bei der Implementierung von Verhaltensanalysen unterstützen kann: die Nutzung des MITRE ATT&CK-Frameworks und die Nutzung von User and Entity Behavior Analytics (UEBA).

MITRE ATT&CK

MITRE ATT&CK® ist eine von der Community bereitgestellte Wissensbasis über Taktiken und Techniken von Angreifern, die auf realen Beobachtungen basiert. Gepflegt wird diese Wissensbasis von der MITRE Corporation, einer Non-Profit-Organisation, die von der US-Regierung finanziert wird und die die Forschung im Bereich der Cybersicherheit zum Ziel hat. Die ATT&CK-Wissensbasis wird als Grundlage für die Entwicklung spezifischer Bedrohungsmodelle und -methodiken im privaten Sektor, im öffentlichen Sektor sowie von Anbietern von Sicherheitslösungen und -services genutzt.

Das ATT&CK-Framework ermöglicht es Security-Teams, eine Fülle von Wissen über Angreifer zu nutzen, das von Tausenden von Sicherheitsforschern weltweit gesammelt wurde. Das ATT&CK-Framework unterstützt Sie dabei, sich sowohl auf Cybersecurity-Bedrohungen vorzubereiten als auch auf diese zu reagieren. Die Integration von ATT&CK in die Maßnahmen zur Erkennung von Bedrohungen und zur Reaktion darauf ermöglicht es Security-Teams, in scheinbar harmlosen Aktivitäten ein Verhaltensmuster von Gegnern zu erkennen.

LogPoints Lösungen sind auf das ATT&CK-Framework abgestimmt und nutzen alle bekannten Methoden zur Erkennung und Verfolgung verschiedener Taktiken, Techniken und Verfahren, die von Angreifern verwendet werden. LogPoint kann Verhaltenssignaturen von Open-Source-Projekten wie beispielsweise dem Sigma SIEM-Projekt nutzen. LogPoint-Nutzer können ihre Bedrohungserkennung mit dem Framework vergleichen, um potenzielle Schwachstellen in ihren Sicherheitsmaßnahmen besser zu verstehen und mögliche nächste Schritte der Angreifer zu prognostizieren.

Die IT-Umgebung verstehen

Während das MITRE ATT&CK-Framework den Outside-In-Ansatz ermöglicht, um das Verhalten von Angreifern zu verstehen, nutzt LogPoint UEBA den Inside-Out-Ansatz für verhaltensbasierte Sicherheit. Bei diesem Ansatz geht es darum, Ihre IT-Umgebung so gut zu verstehen, dass Sie subtile Änderungen erkennen können, die das Ergebnis des Verhaltens von Angreifern sein könnten.

UEBA nutzt unüberwachtes maschinelles Lernen, um die traditionellen regelbasierten und signaturbasierten Erkennungsfunktionen einer SIEM-Lösung zu ergänzen. UEBA modelliert das Verhalten jedes Benutzers und jeder Entität in Ihrer IT-Umgebung zu verschiedenen Tageszeiten, an verschiedenen Wochentagen und Wochen eines Monats. UEBA verwendet dann diese Baselines (Ausgangslage) für die Erkennung von Anomalien, auf die heuristische Algorithmen anwendet werden, um die Wahrscheinlichkeit zu bestimmen, mit der die beobachteten Verhaltensunterschiede auf eine Bedrohung hindeuten könnten.

Unüberwachtes maschinelles Lernen kann auch eingesetzt werden, um Benutzer und Entitäten mit ähnlichem Verhalten zu gruppieren. Diese Peer-Gruppierungen können für die Verbesserung der Erkennungsgenauigkeit sehr wichtig sein, da Sie nicht nur das Verhalten einer einzelnen Entität mit der eigenen Baseline vergleichen können, sondern auch das Verhalten einer Entität mit der Baseline der Peer-Gruppe. Dieser Vergleich verringert die Wahrscheinlichkeit von Fehlalarmen in Situationen, in denen ein Benutzer etwas Neues tut, das unter seinen Peers jedoch durchaus häufig vorkommt.

Rohdaten in nützliche Informationen verwandeln

Im Kern basiert UEBA auf der Nutzung von Data Science (Extraktion von Wissen aus Daten), und setzt statistische Ansätze zur Erkennung von Anomalien ein. Wir können jedoch nicht erwarten, dass alle Sicherheitsanalysten auch Data Scientists sind. Die Herausforderung besteht darin, diese Anomalien zu verstehen, sie in einen Kontext zu setzen und sie mit Fachwissen anzureichern, damit ein Sicherheitsanalyst darauf reagieren kann. Anstatt den Analysten einfach nur auf ein anomales Ereignis ohne jeglichen Kontext aufmerksam zu machen, ist LogPoint in der Lage, nützliche Informationen in sehr klaren und eindeutigen Begriffen zu liefern.

Alarme mit Risikobewertungen versehen

LogPoints UEBA bietet zwei Vorteile: Erstens erkennt UEBA anomale Verhaltensweisen und entscheidet mit hoher Treffsicherheit, ob diese verdächtig oder legitim sind. Die Analyse basiert auf dem Verständnis für den Kontext und ist mit nicht-verhaltensbasierten Methoden nur schwer oder gar nicht zu automatisieren.

Der zweite Vorteil von UEBA besteht darin, dass jedem Benutzer und jeder Entität in einer Organisation eine Risikobewertung zugewiesen wird, die der Anzahl und dem Schweregrad der anomalen Ereignisse entspricht, mit denen dieser Benutzer/diese Entität in Verbindung gebracht werden könnte.

Diese Risikobewertungen bieten eine zusätzliche Dimension für die regelbasierte Analyse mit einer SIEM-Lösung. Anstatt also jedes Mal alarmiert zu werden, wenn ein Benutzer etwas tut, das unbedenklich oder schadhaft sein könnte, wie z. B. der Zugriff auf eine Filesharing-Website, kann ein intelligenter Alarm so konfiguriert werden, dass das Security-Team nur dann benachrichtigt wird, wenn ein Benutzer mit einer hohen Risikobewertung auf die Filesharing-Website zugreift. Dies führt letztendlich dazu, dass die Alarme zuverlässiger sind und weniger False-Positives oder False-Negatives liefern.

Verhaltensanalyse reduziert die Verweildauer von Angreifern

Aufgrund des Prinzips der „Defense-in-Depth“ wird es immer sinnvoll sein, überschneidende Sicherheitsmaßnahmen zu nutzen. Das bedeutet, dass auch weiterhin traditionelle signaturbasierte Erkennungsmethoden wie IDS, Blacklists und Virenschutz zum Einsatz kommen sollten, da sie bekannte Schadprogramme sehr effektiv erkennen und herausfiltern können. Zudem sind sie relativ einfach zu implementieren.

Bei den Methoden und Mechanismen für die Bedrohungserkennung müssen wir jedoch bedenken, dass zu viele Alarme von zu vielen Kontrollinstanzen die begrenzten Ressourcen unserer Security-Teams ablenken und überfordern können. Um die Verweildauer eines Angreifers zu reduzieren, benötigen wir Möglichkeiten, die das Grundrauschen herausfiltern und die Aufmerksamkeit unserer Security-Teams auf das lenken, was in diesem Moment wirklich wichtig ist. Traditionelle signaturbasierte Erkennungsmethoden allein sind nicht gut genug. Die Verhaltensanalyse kann diese Ansätze ergänzen und viele der Lücken schließen, die signaturbasierte Ansätze hinterlassen.

LogPoint bietet zwei Möglichkeiten zur Implementierung von verhaltensbasierten Techniken: Zum einen bietet LogPoint – dank der Ausrichtung auf MITRE ATT&CK – eine einfache Möglichkeit, das Verhalten von Angreifern besser zu verstehen und zu erkennen. Zum anderen ist UEBA eine weitere, ergänzende Sicherheitstechnik für die Verhaltensanalyse, mit der Security-Teams erkennen können, wann etwas Ungewöhnliches ein Hinweis auf eine Kompromittierung sein könnte.

Diese beiden Ansätze im Zusammenspiel mit einer erstklassigen Logdaten-Erfassung und -Analyse ermöglichen es Unternehmen, Milliarden von Security-Events und Tausende von Warnmeldungen zu einer priorisierten, überschaubaren Liste mit einer Handvoll sicherheitsrelevanter Vorfälle zu verarbeiten. LogPoint hat es sich zur Aufgabe gemacht, Security-Teams in die Lage zu versetzen, Bedrohungen schnell zu erkennen und darauf zu reagieren, um die Zeit, die Angreifer in einer IT-Umgebung verbringen, und den Schaden, den sie verursachen, zu minimieren.