von Martha Chrisander, Head of Product Marketing, LogPoint

Sicherheitsverletzungen können teuer werden. IBM geht davon aus, dass sich die durchschnittlichen Gesamtkosten einer Sicherheitsverletzung auf 3,86 Millionen US-Dollar belaufen. Dies umfasst unter anderem die Ausgaben für die Erkennung von Sicherheitslücken, die Unterbrechung des Geschäftsbetriebs, die Kommunikation zu einem Angriff sowie die Reaktionsmaßnahmen nach dem Auftreten der Sicherheitsverletzung. Nicht zu vergessen sind die Kosten, die aufgrund der Verweildauer eines Angreifers im Netzwerk und der Menge der Daten, die er in diesem Zeitraum ausschleust, entstehen. Im Durchschnitt benötigen Security-Teams 280 Tage, um eine Sicherheitsverletzung zu identifizieren und einzudämmen. Da 52 Prozent der Sicherheitsverletzungen durch schadhafte Angriffe verursacht werden, könnte ein Bedrohungsakteur fast ein Jahr lang Zugriff auf Ihre sensiblen Daten haben.

Unternehmen, die mit ihrer Automatisierung von Sicherheitsprozessen und ihren Reaktionsmaßnahmen auf sicherheitsrelevante Vorfälle noch am Anfang stehen, müssen oftmals viel höhere Kosten für die Behebung von Sicherheitsverletzungen einkalkulieren. Um die Kosten zu minimieren und eine Datenexfiltration zu vermeiden, sollten Sie die Erkennung von Bedrohungen und die Reaktion darauf mittels Automatisierung beschleunigen. LogPoint bietet eine SIEM-Lösung (SIEM: Security Information and Event Management) an, die Bedrohungen für Ihre Datenbestände erkennt, analysiert und darauf reagiert, um Sicherheitsüberprüfungen zu beschleunigen. LogPoint unterstützt Sie dabei, sicherheitsrelevante Vorfälle zu priorisieren, damit Sie ein Situationsbewusstsein entwickeln und sich auf das Wesentliche konzentrieren können.

Automatisieren Sie die Reaktionsmaßnahmen, um Incidents schnell zu lösen

Die Integration von LogPoint und Cortex XSOAR kombiniert das Security-Monitoring mit der automatisierten Reaktion auf sicherheitsrelevante Vorfälle, sodass Analysten Incidents schnell auflösen können. Die Out-of-Box-Lösung automatisiert koordinierte Aktionen und Reaktionen, damit Analysten bei der Behebung von sicherheitsrelevanten Vorfällen Zeit einsparen können.

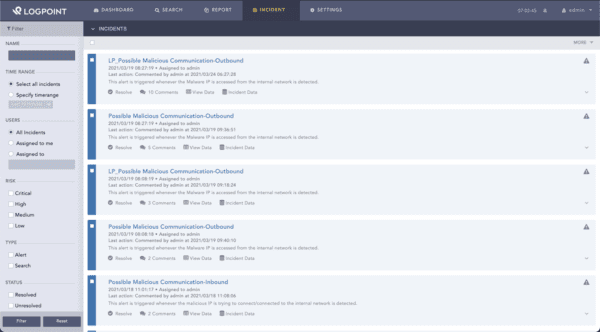

Analysten können sicherheitsrelevante Vorfälle untersuchen und sich Alarme basierend auf der Risikoeinstufung anzeigen lassen. So können sie sich auf wirklich kritische Incidents konzentrieren.

Dank der LogPoint-Integration, die auf der Website Cortex XSOAR Marketplace verfügbar ist, können Analysten schnell erkennen, auf welche Alarme sie sich konzentrieren müssen, indem sie Incidents und weitere Informationen von LogPoint abrufen. Analysten können auch einen Schritt weiter gehen und auf Basis der Daten aus dem XSOAR-Playbook auf Incidents reagieren. Die Integration von LogPoint und Cortex XSOAR umfasst auch eine Auswahl an Playbooks, die Analysten an ihre spezifischen Anforderungen anpassen können. Analysten haben die vollständige Kontrolle über alle sicherheitsrelevanten Vorfälle und können Incidents aktualisieren, lösen, schließen sowie löschen.

Die Vorteile der Integration von LogPoint und Cortex XSOAR:

- Bedrohungshinweise in Echtzeit stellen sicher, dass Ihr Security-Operations-Center (SOC) Sicherheitsverletzungen vor dem 280-Tage-Durchschnitt erkennt.

- Sie können ein umfassendes Verständnis für die Bedrohungslandschaft aufbauen und die integrierte Incident-Priorisierung nutzen.

- Verkürzen Sie die durchschnittliche Reaktionszeit mit Incident-Mapping.

- Erstellen Sie ganz einfach maßgeschneiderte Playbooks für Ihre spezifischen Anforderungen auf Basis der Playbook-Vorlagen.

Anwendungsfall: Untersuchung von fehlgeschlagenen Anmeldeversuchen

Bei mehr als 80 Prozent der Sicherheitsverletzungen durch Hacker-Angriffe handelt es sich um Brute-Force-Methoden oder die Nutzung von verloren gegangenen oder gestohlenen Anmeldedaten. Eine Möglichkeit, den Missbrauch von Zugangsdaten zu erkennen, ist die Untersuchung von fehlgeschlagenen Anmeldeversuchen. Im Falle eines Brute-Force-Angriffs versuchen Hacker Zugriff auf Ihre Systeme zu erhalten, indem sie alle möglichen Passwörter prüfen, bis sie das richtige gefunden haben. Dies führt zu einer ungewöhnlich hohen Anzahl an fehlgeschlagenen Anmeldeversuchen.

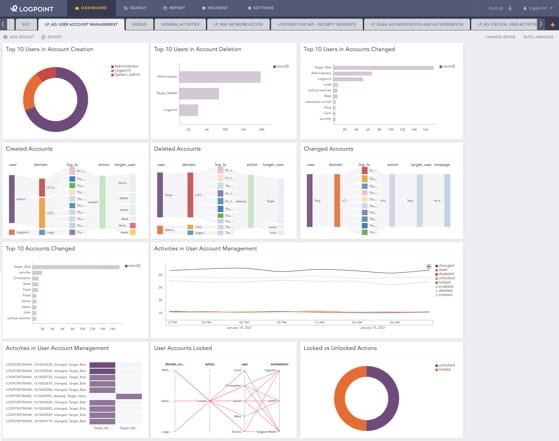

In LogPoint können sich Analysten einen Überblick über alle Benutzerkonto-Aktivitäten verschaffen, einschließlich der fehlgeschlagenen Anmeldeversuche.

Dank der Integration von LogPoint und Cortex XSOAR ist es sehr einfach, fehlgeschlagene Anmeldeversuche schnell zu erkennen und darauf zu reagieren. LogPoint prüft fehlgeschlagene Anmeldeversuche von Benutzern, die im Active Directory (AD) verzeichnet sind, regelmäßig. Treten fehlgeschlagenen Anmeldeversuche auf, löst LogPoint einen Alarm aus. Erreicht jemand einen vordefinierten Schwellenwert an fehlgeschlagenen Versuchen, beispielsweise zehn Fehlversuche, erstellt LogPoint ein Incident.

Cortex XSOAR-Playbooks werden auf Basis der Alarme von LogPoint ausgelöst und automatisieren die Reaktion auf sicherheitsrelevante Vorfälle.

Cortex XSOAR ruft jede Minute Incidents aus LogPoint ab, und das zugehörige Playbook wird automatisch ausgelöst. Das Playbook setzt das Passwort des Benutzers automatisch zurück und benachrichtigt diesen per E-Mail. Die automatische Reaktion verhindert schnell den Versuch eines Angreifers, sich Zugang zu Ihren Systemen zu verschaffen.