von Vitus Stenhøj Schiøtz, Marketing Assistant

ERP-Sicherheit (ERP: Enterprise Resource Planning) dient dem Zweck, wirkungsvolle Sicherheitsmaßnahmen zu ergreifen, um jegliches Eindringen in Ihre ERP-Systeme zu verhindern. Obwohl Ihre ERP-Systeme Ihnen den Arbeitsalltag vereinfachen, da sie all Ihre verschiedenen Systeme und Geschäftsbereiche zusammenführen und vereinheitlichen, sind sie dennoch eine Schwachstelle, auf die es Hacker ganz konkret abgesehen haben.

Der Zweck eines ERP-Systems besteht darin, Ihre administrativen Assets in einer einzigen Anwendung zusammenzufassen, von Human Resources bis Supply Chain Management. ERP-Systeme erleichtern uns den Arbeitsalltag, da sie Daten zentralisieren und es uns ermöglichen, unsere Geschäftsprozesse besser zu steuern und abzuwickeln.

Wenn Sie in Bezug auf kritische Daten und wichtige Geschäftsinformationen alles auf eine Karte setzen, besteht leider auch ein erhöhtes Risiko für externe Bedrohungen. Eine aktuelle Studie zeigt, dass Cyberangreifer immer häufiger auf ERP-Systeme abzielen. Das bedeutet auch, dass Ihr Unternehmen einer erhöhten Gefährdung ausgesetzt ist. Wenn ein Hacker auch nur einen Teil Ihres Systems kompromittiert, erlangt er Zugriff auf die wertvollsten Assets Ihres Unternehmens über verschiedene Abteilungen hinweg.

Aufgrund der großen Menge an exponierten und sensiblen Daten ist ERP-Security eine wesentliche Gegenmaßnahme, um den Schutz und die Sicherheit Ihres Unternehmens zu gewährleisten.

Welche Elemente umfasst ERP-Sicherheit?

ERP-Sicherheit hilft Ihnen, eine Reihe von Assets in Ihrem Unternehmen zu schützen. Um all Ihre geschäftskritischen und vertraulichen Informationen abzusichern, deckt ERP-Security verschiedene Bereiche ab. Hierzu zählen beispielsweise:

- Schutz der Infrastruktur

- Netzwerksicherheit

- Sicherheit des Betriebssystems

- Datenbanksicherheit

Ein sicheres ERP-System umfasst die sichere Konfiguration von Servern, die Aktivierung des Loggings, die Sicherheit der systeminternen Kommunikation sowie die Datensicherheit. Nutzer und deren Berechtigungen sind nicht weniger kritisch.

Wie Sie sich vorstellen können, ist es unerlässlich, die System-Compliance mittels kontinuierlicher Überwachung, Audits und der Erstellung von Notfallkonzepten sicherzustellen.

Warum haben Hacker es auf Ihre ERP-Systeme abgesehen?

In vielen Unternehmen ist die ERP-Sicherheit oftmals ein blinder Fleck. Während Unternehmen Zeit und Ressourcen in die Aktualisierung ihrer ERP-Systeme und ihr ERP-Management investieren, übersehen sie häufig, angemessene Cybersecurity-Maßnahmen umzusetzen.

Da ein ERP-System mit einer Reihe von täglichen Abläufen und Prozessen verbunden ist, kann ein Angriff verheerende Auswirkungen auf die Geschäftstätigkeit eines Unternehmens haben. Die Zahl der Sicherheitsbedrohungen steigt kontinuierlich, und damit wächst auch die Gefahr finanzieller Verluste sowie die Möglichkeit eines Imageschadens im Falle eines Angriffs. Unternehmen müssen ihre Systeme vor internen und externen Cyberbedrohungen schützen, um die Vertraulichkeit, die Verfügbarkeit und die Integrität zu gewährleisten.

Dennoch schenken viele Security-Teams den ERP-Systemen zu wenig Beachtung oder verlassen sich allein auf die Tools der ERP-Anbieter – aber das reicht einfach nicht mehr aus. Viele ERP-Systeme sind veraltet und wurden über Jahre hinweg nicht gepatcht beziehungsweise aktualisiert. Oft fehlt in den Unternehmen auch das erforderliche Wissen rund um das Thema ERP-Sicherheit.

Infolgedessen erleichtern es diese „Lücken“ in veralteten ERP-Systemen Cyberangreifern, die Schwachstellen der Unternehmen auszunutzen, wie der Angriff auf Colonial Pipeline im vergangenen Jahr gezeigt hat. Dieser führte zu einer Gasknappheit im Osten der USA und ließ die Preise auf den höchsten Stand seit dem Jahr 2014 ansteigen.

Angesichts der Komplexität von ERP-Systemen ist es natürlich eine Herausforderung, die ERP-Sicherheit zu überwachen und aufrechtzuerhalten.

Häufige Schwachstellen von ERP-Systemen

Je größer ein Unternehmen, desto mehr Nutzer und desto mehr Schwachstellen gibt es in Ihrem System. Deshalb ist ERP-Security auch eine hochkomplexe Angelegenheit – und es wird immer schwieriger, die Sicherheit aufrechtzuerhalten.

Stellen Sie sich Ihr ERP-System wie ein Kartenhaus vor. Je kleiner das System ist, desto stabiler ist es und desto schwieriger ist es, es umzustürzen. Je größer es jedoch wird, desto mehr Schwachstellen gibt es in der Struktur. Das bedeutet, dass es auch leichter zusammenbrechen kann. Es gibt eine Reihe von Gründen, warum Ihr ERP-System anfällig ist und geschützt werden muss.

Im Folgenden finden Sie einige Gründe, warum ERP-Systeme anfällig für Cyberangriffe sind:

ERP-Systeme sind komplex

ERP-Systeme sind umfangreiche und komplexe Anwendungen. Damit die Nutzer Aktionen in der Anwendung durchführen können, gibt es Hunderte von Berechtigungsobjekten in den Systemen. Berechtigungen, Systemeinstellungen und Anpassungsparameter ermöglichen zwar eine sehr flexible, aber auch komplexe Systemkonfiguration.

ERP-Systeme bestimmen die Geschäftstätigkeit der Unternehmen

ERP-Systeme sind miteinander verbunden, sodass eine einzige Sicherheitsverletzung den gesamten Geschäftsbetrieb gefährden kann. Die große Angriffsfläche in Kombination mit mangelnder allgemeiner ERP-Sicherheit und fehlendem Wissen erhöht das Risiko von Angriffen und macht ERP-Systeme wie SAP zu einem bevorzugten Ziel für Angreifer.

Mangel an Fachkräften in den Unternehmen

Hinzu kommt, dass es an Spezialisten für ERP-Security mangelt, die über ausreichende Kenntnisse verfügen, um die Sicherheit der Systeme gewährleisten zu können. Auch wenn es Sicherheitslösungen für ERP gibt, werden diese aufgrund fehlender Ressourcen oftmals nicht in ein zentrales Cybersecurity-Monitoring integriert. So entstehen blinde Flecken für das Sicherheitsteam, und die Bedrohungslage durch interne wie auch externe Akteure verschärft sich.

Nutzer aktualisieren ihre Systeme nicht regelmäßig

Ein weiteres Problem liegt in unserem Verhalten und unserer Einstellung gegenüber Technologie begründet: Im Grunde denken wir, dass wir sicher sind, obwohl wir es nicht sind. Aktualisieren Nutzer ihre Systeme nicht ordnungsgemäß, kann dies zu Sicherheitsverletzungen führen. Wenn es um die Sicherheit von Passwörtern geht, geben nur 56 % der Mitarbeiter an, dass sie ihren Umgang mit Passwörtern für sicher halten.

Unzureichende Ein-Faktor-Authentifizierung

Darüber hinaus nutzen nur 38 % der großen Unternehmen eine Multi-Faktor-Authentifizierung für den Schutz ihrer Benutzerkonten. Glauben Sie uns, wenn wir sagen, dass der Zugriff auf kritische Geschäftsdaten mit einer Ein-Faktor-Authentifizierung ein No-Go ist.

Probleme mit Berechtigungen

Ein häufiges Problem in ERP-Systemen ist letztlich auch die mangelnde Stringenz bei der Vergabe von Berechtigungen. Erhalten zu viele Nutzer vollen Zugriff und privilegierte Berechtigungen, sind Ihre Informationen im Falle eines Cyberangriffs möglicherweise nicht ausreichend geschützt.

Best-Practices für die ERP-Sicherheit zum Schutz Ihrer ERP-Software

Um Ihr ERP-System zu schützen und abzusichern, ist es von entscheidender Bedeutung, geeignete Kontrollmaßnahmen zu etablieren, ERP-Sicherheitslösungen zu implementieren und diese in alle anderen Sicherheitsabläufe zu integrieren.

Sie sollten potenziellen Bedrohungen immer einen Schritt voraus sein, sich umfassend informieren und über aktuelle Themen der Security-Community auf dem Laufenden bleiben. Cyberbedrohungen entwickeln sich kontinuierlich und schnell weiter. Daher muss Ihr Unternehmen sicherstellen, dass jeder – von den Führungskräften auf höchster Ebene bis hin zu den täglichen Nutzern Ihrer ERP-Systeme – über Best-Practices informiert ist, um das Risiko von Bedrohungen zu verringern.

Starke & sichere Passwort-Hygiene

In Anbetracht des internen Sicherheitsrisikos, das aufgrund unzureichender Sicherheitskenntnisse innerhalb einer Organisation entsteht, sind eine sichere und angemessene Passwort-Hygiene sowie die Schulung der Mitarbeiter von entscheidender Bedeutung.

Sicherheitsverletzungen lassen sich oftmals auf eine interne Kompromittierung, beispielweise einen Phishing-Angriff, zurückführen. Ein Unternehmen kann diese Art der Kompromittierung durch einen Super-User sehr einfach verhindern, wenn es seine Mitarbeiter schult, eine zweistufige Verifizierung einführt, und regelmäßig Software- und Sicherheitsupdates durchführt.

Halten Sie alle auf dem Laufenden

Es ist wichtig, alle Beteiligten auf dem Laufenden zu halten, um eine angemessen informierte und ausreichend aktualisierte Organisation zu führen. Gewissenhaftigkeit, Genauigkeit und Konsequenz sind genau das, was Eindringlinge von sensiblen Daten fernhalten kann.

Schützen Sie sich vor externen Risiken

Neben den internen Risiken ist es wichtig, Ihre Systeme vor externen Angreifern zu schützen. Der beste Weg, dies zu gewährleisten, ist der Einsatz einer Sicherheitslösung für ERP-Systeme, die Folgendes leisten kann:

- Aufdeckung von Missbrauch und Betrug

- Sicherstellung der Datenintegrität

- Identifizierung von unbefugten Zugriffen

- Bereitstellung von kontinuierlichen, automatisierten Audits

- Erkennung von Datenverlusten

- Zentrale Sicherheitsüberwachung

Sicherheitslösungen für ERP-Systeme können die Systemeinstellungen, das Patch- und Berechtigungsmanagement oder auch die RFC-Kommunikation überwachen.

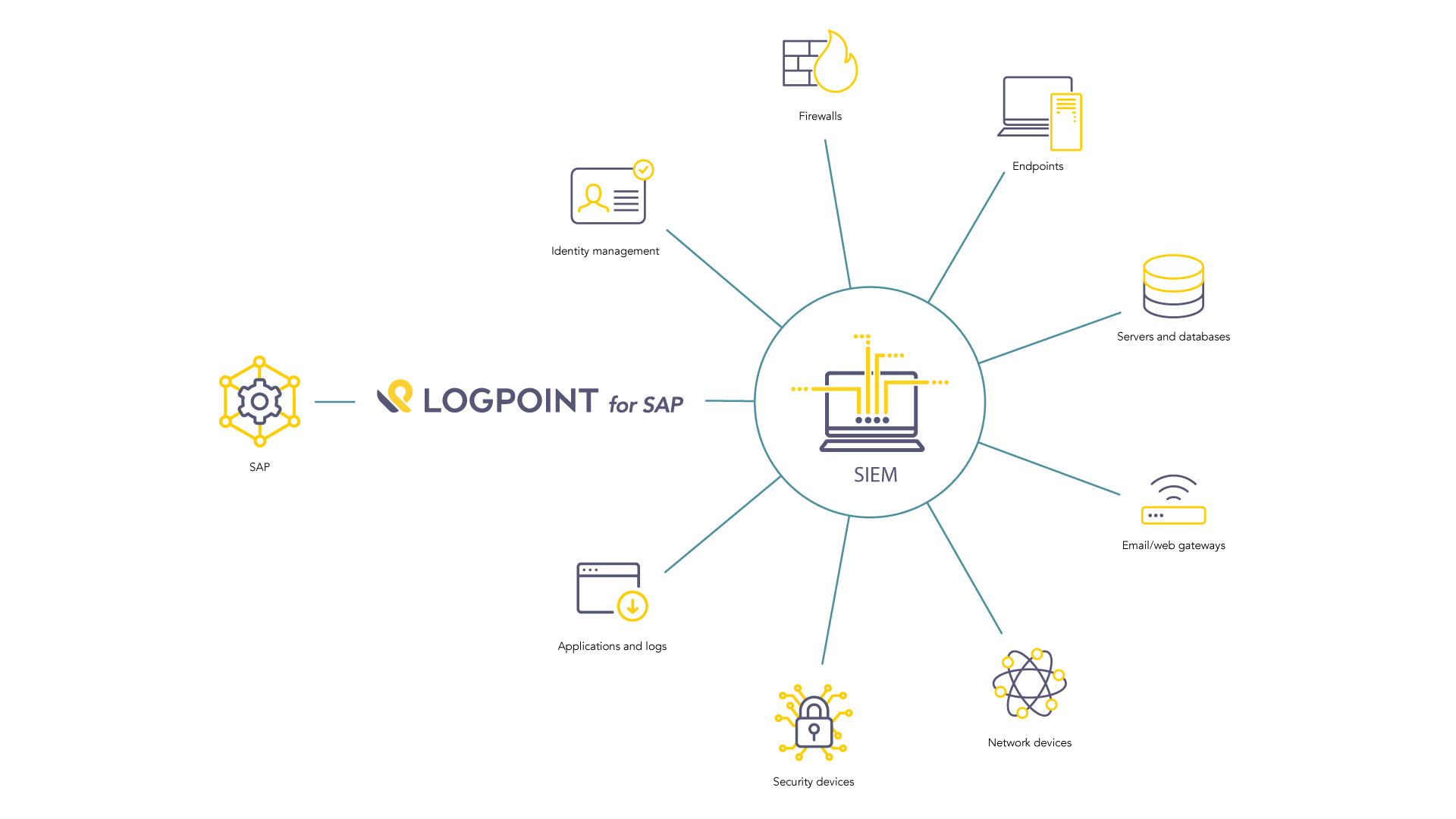

Der Einsatz einer ERP-Sicherheitslösung reduziert die Angriffsfläche einer Organisation und stärkt die Sicherheit Ihres Unternehmens als Ganzes. Deshalb kann die Integration Ihres ERP-Security-Monitorings in ein zentralisiertes SIEM wie LogPoint einen erheblichen Mehrwert in den Bereichen Cybersicherheit, IT-Betrieb und System-Compliance bieten. Im Idealfall verwenden diese Plattformen UEBA (UEBA: User Entity and Behavior Analytics), um zusätzlich zur regelbasierten Überwachung auch Einblicke in das Verhalten zu liefern.

Unternehmen sollten die ERP-Sicherheit in SIEM-Lösungen kontinuierlich und automatisiert überwachen. Die Einbindung der ERP-Security in die zentralen Sicherheitsabläufe eines Unternehmens, beispielsweise in einem Security Operations Center (SOC), ist notwendig, um Bedrohungen zu erkennen, sofort darauf zu reagieren, und ein hohes Sicherheitsniveau zu gewährleisten.

Die Vorteile der Kombination Ihrer ERP-Lösung mit SIEM

Die Kombination Ihrer ERP-Lösung mit SIEM ermöglicht eine Überwachung von ERP-Events und ERP-Informationen nahezu in Echtzeit. So wissen Unternehmen zu jedem Zeitpunkt, was mit ihren ERP-Daten geschieht. Darüber hinaus können ERP-Teams dank der sofort einsatzbereiten Kontrollmechanismen, der Berichte, etc. Zeitaufwand und Kosten einsparen und ihr Monitoring für die ERP-Compliance sowie die Wartung und Pflege automatisieren.

Mit der Integration eines ERP-Systems wie SAP in eine SIEM-Lösung erhöhen Sie die Cybersicherheit, zentralisieren die Überwachung und verfügen über automatisierte Audits, sodass Ihr Unternehmen die vollständige IT-Umgebung im Auge behalten kann – von Cloud-Anwendungen bis hin zur IT-Infrastruktur.

Falls Sie sich fragen, wie sich die Systeme integrieren lassen, lautet die kurze Antwort: sehr gut. Unsere Tools für das SAP-Security-Monitoring, die sich an die Kundenbedürfnisse anlassen lassen, unterstützen auch besondere Anforderungen und spezifische Sicherheitsrichtlinien.

LogPoint hat mehr als 200 Use-Cases und Szenarien entwickelt, die sofort einsatzbereit sind und für eine grundlegende SAP-Sicherheit empfohlen werden. Diese Szenarien umfassen alle drei Kernbereiche einer SAP-Implementierung: Anwendung, Nutzer und Daten.

Überzeugen Sie sich von den Vorteilen der SIEM-Lösung von LogPoint

Falls Sie mehr über die Vorteile unserer SIEM-Lösung sowie die verschiedenen Download-Optionen erfahren möchten, vereinbaren Sie bitte einen persönlichen Demo-Termin.