von Ivan Vinogradov, Solution Architect, LogPoint

Das MITRE ATT&CK-Framework ist eine strukturierte Sammlung von Angriffstechniken, die Unternehmen in allen Aspekten ihrer Sicherheitsaktivitäten unterstützen kann. Der Fokus liegt dabei auf Blue Teams. Mit der Etablierung des einheitlichen Frameworks ermöglicht MITRE es Sicherheitsexperten, klarer zu kommunizieren und Informationen effizienter auszutauschen – und so zu einem höheren Sicherheitsniveau weltweit beigetragen.

Wie das ATT&CK-Framework Sicherheitsteams unterstützt

Es gibt mehrere Bereiche, in denen das Framework Sicherheitsexperten unterstützen kann. Die meisten davon sind auf die Abwehr ausgerichtet. Unternehmen profitieren in der Gefahrenerkennung, der Analytik sowie der Forensik von diesem einheitlichen Framework, das bestehende Bedrohungen klassifiziert. Mithilfe des Frameworks können Cybersecurity-Spezialisten mit unterschiedlichen Fachkenntnissen Informationen austauschen, ohne dass etwas davon zwischen den Zeilen verloren geht.

Dank dieses Frameworks können Security-Analysten schneller mit geeigneten Maßnahmen reagieren. Analysten können Alarme direkt auf das Framework abbilden. So können sie Prozesse optimieren und umfassende Playbooks für das Security Operations Center (SOCs) einfacher erstellen. Darüber hinaus werden Alarme im Framework sequenziell abgebildet, sodass Analysten sicherheitsrelevante Vorfälle genau eskalieren können und wissen, wie sie auf die Bedrohung reagieren müssen.

Wenn es um die Suche nach Bedrohungen geht, ist der Hauptvorteil die Möglichkeit, einen Ausgangspunkt für die Untersuchung setzen zu können. Ein Ausgangspunkt gibt Analysten eine ungefähre Vorstellung davon, wo die Kompromittierung startete, wenn sie eine bedeutende Bedrohung entdeckt haben. Das ATT&CK-Framework kommt auch der Threat Intelligence zugute, da es Analysten ermöglicht, Bedrohungsinformationen auszutauschen, ohne auf Details einzugehen.

Nutzung des ATT&CK-Frameworks in SIEM

Im Allgemeinen profitieren SIEM-Lösungen von der Verwendung des ATT&CK-Frameworks. Es klassifiziert Angriffe sowohl nach Typ als auch nach Angriffsstadium. Dies ermöglicht Analysten, die Angriffsposition einer Kompromittierung schnell zu lokalisieren und den Teammitgliedern die Erkenntnisse mitzuteilen. Darüber hinaus klassifiziert das Framework sicherheitsrelevante Vorfälle, ohne dass ein tieferer Einblick in die Methoden erforderlich ist. Dies wiederum beschleunigt die Standardisierung von SOC-Verfahren und vereinfacht die Trainings.

Sicherheitsanalysten können das ATT&CK-Framework nutzen, um mehr über die Taktiken und Techniken ihrer Gegner zu erfahren.

Das ATT&CK-Framework kommt auch Mitarbeitern außerhalb des Analystenteams zugute. Das Framework entwickelt sich immer mehr zu einem Industriestandard und ist damit ein großartiges Werkzeug für die Kommunikation mit Führungskräften, Managern sowie der Geschäftsführung. Mit ATT&CK ist es viel einfacher, einen generellen Überblick über sicherheitsrelevante Vorfälle zu erstellen, der gleichzeitig sehr exakt ist. Das Framework unterstützt sogar die Automatisierung, wie beispielsweise die automatische Erstellung von Dashboards und Reports, die Auditoren und CISOs einfordern.

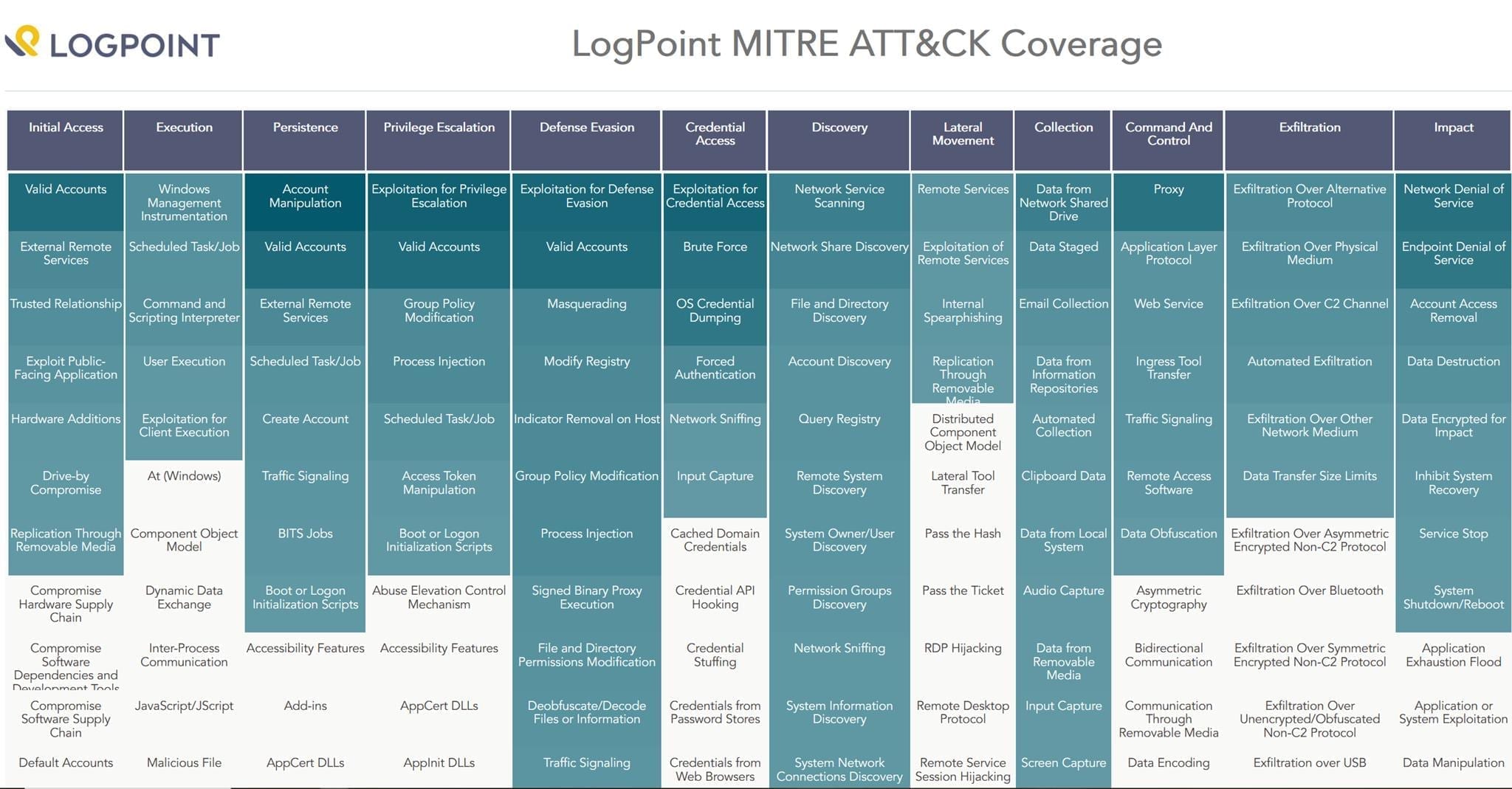

Das ATT&CK-Framework und LogPoint

Wenn es um LogPoint geht, liegt der größte Anwendungsbereich des Frameworks in der Klassifizierung von Alarmen. Dank der Klassifizierung entsteht sehr schnell ein hohes und gleichzeitig angemessenes Sicherheitsbewusstsein, insbesondere in Kombination mit einer der Visualisierungsmethoden von LogPoint. LogPoints Standard-Warnmeldungen bieten in Kombination mit einer ATT&CK-Referenz in einer Umgebung mit geringem Alert-Aufkommen sofortigen Nutzen. Selbst in einer Umgebung mit höherem Alert-Aufkommen bietet die Sicherheitslösung von LogPoint im Zusammenspiel mit ATT&CK dank eines verbesserten Überblicks einen Mehrwert.

Neben den bereits erwähnten Vorteilen wie der verbesserten internen Kommunikation zu Bedrohungen, kommt hinzu, dass auch externe Partner und Sicherheitsunternehmen das ATTC&K-Framework kennen und einsetzen. Da die LogPoint-Alerts bereits auf das ATT&CK-Framework abgebildet sind, können Unternehmen auch mit externen Partnern oder Beteiligten schnell und effizient zu Warnmeldungen kommunizieren.

LogPoints Dashboards zeigen die Verteilung der ATT&CK-Taktiken an. Das ist insbesondere in größeren IT-Umgebungen nützlich. LogPoint liefert einen Überblick über die Alarme und die ATT&CK-Heat-Map im Dashboard bietet größeren Unternehmen die Möglichkeit, die Stadien eines Angriffs genauer zu identifizieren.

Zusammenfassung

Alles in Allem ist das ATT&CK-Framework eine dynamische, standardisierte und weit verbreitete Methode zur Klassifizierung und Kommunikation von Sicherheitsinformationen auf eine Weise, die sowohl für Menschen als auch für Maschinen zugänglich ist. Wir empfehlen Ihnen dringend, Ihr Sicherheitsniveau anhand des ATT&CK-Frameworks zu bewerten, da es ein optimales Tool für die moderne Zusammenarbeit in der Security-Community ist.

Die Integration und die Automatisierung von Sicherheitsservices sind die Schlüsselfaktoren in LogPoints Sicherheitslösung. Das ATT&CK-Framework ist ein wesentlicher Bestandteil der unmittelbaren Verbesserung des Sicherheitsbewusstseins. Darüber hinaus ermöglicht es Analysten auch, Informationen von anderen Geräten und Lösungen besser zu bewerten.

Was ist MITRE?

MITRE ist eine gemeinnützige Organisation, die sich auf Cybersicherheit und die Lösung von Security-Herausforderungen konzentriert, um eine sicherere IT-Umgebung für Unternehmen zu schaffen. MITRE entwickelte das ATT&CK-Framework als universelle Methode zur Klassifizierung der Taktiken von Angreifern.

Was ist das ATT&CK-Framework?

ATT&CK ist eine von der Community erstellte Wissensdatenbank für Angriffstechniken und wurde im Jahr 2013 ins Leben gerufen. Diese Angriffstechniken werden in verschiedene Taktiken unterteilt, um den Kontext der Technik besser verstehen und darstellen zu können. Taktiken sind das „Warum“, das hinter einer Technik steht, und Techniken sind das „Wie“ – wie ein Angreifer mit einer Aktion sein Ziel erreicht.