von Ira Lisa Kristina Leino, Product Marketing Manager

SAP-Systeme stehen im Mittelpunkt des Geschäftsbetriebs. Sie speichern Daten für Enterprise Resource Planning (ERP), Supply Chain Management (SCM), Product Lifecycle Management (PLM), Customer Relationship Management (CRM) und vieles mehr. Warum sind SAP-Daten so ein brisantes Thema? Nun, die Tatsache, dass 87 Prozent des weltweiten Handels mit SAP abgewickelt werden, macht diese Systeme zu einem begehrten Ziel für Cyberkriminelle.

Um diese Bedrohungen abzuwehren und zu bekämpfen, basiert Logpoint Business-Critical Security (BCS) for SAP auf einer Technologie, die SAP-Daten extrahiert und sie mit jedem SIEM verbinden kann, um umfassende Funktionen für SAP-Events zu bieten und die End-to-End-Sicherheit zu gewährleisten. Der Relaunch der SAP-Produkte von Logpoint unterteilt die bisherige Lösung jetzt in vier Lösungen, um die Anforderungen der Kunden besser zu erfüllen. Die Business-Critical-Security-Lösungen werden unter dem Dach Logpoint BCS zusammengefasst.

Die Einführung von BCS – Sicherheit für geschäftskritische Systeme

Mit der Einbindung von SAP-Daten in ein SIEM bietet Logpoint eine Bedrohungserkennung in Echtzeit, die Reaktion auf sicherheitsrelevante Vorfälle, umfassende Analysen sowie die Überwachung des gesamten geschäftskritischen Systems in einer zentralen Security-Operations-Lösung.

Logpoint BCS for SAP unterstützt Unternehmen dabei, geschäftskritische Daten zu überwachen und auf sicherheitsrelevante Vorfälle zu reagieren.

Die neue Lösung Logpoint BCS wird alle aktuellen und künftigen Sicherheitslösungen für geschäftskritische Systeme abdecken.

Vier Lösungen für alle Anforderungen an das SAP-Monitoring

Mit dem Relaunch stellt Logpoint vier Lösungen vor, die auch neue Funktionen für die Überwachung der geschäftlichen Integrität umfassen. Die passende Lösung für Ihre Anforderungen zu finden, wird damit einfacher denn je.

Mit den vier neuen Lösungen können Unternehmen die folgenden Herausforderungen bewältigen:

Etablieren Sie die fehlende Sicherheitsebene in SAP

Die Sicherheitsmechanismen in SAP-Systemen sind begrenzt und die SAP-Daten korrelieren nicht mit anderen Events im Netzwerk. So können schwerwiegende Sicherheitslücken entstehen, die sich nur schließen lassen, wenn die geschäftskritischen Informationen in eine zentrale Überwachungslösung (SIEM) einfließen. Darüber hinaus sind in SAP-Systemen das Logging, umfassende Analysen sowie gezielte Reaktionen auf sicherheitsrelevante Vorfälle nur begrenzt oder gar nicht möglich.

SAP-Systeme sind ernstzunehmenden Bedrohungen ausgesetzt. 64 Prozent der Unternehmen meldeten in den vergangenen 24 Monaten schwerwiegende Sicherheitsverletzungen in ihren SAP-Systemen.

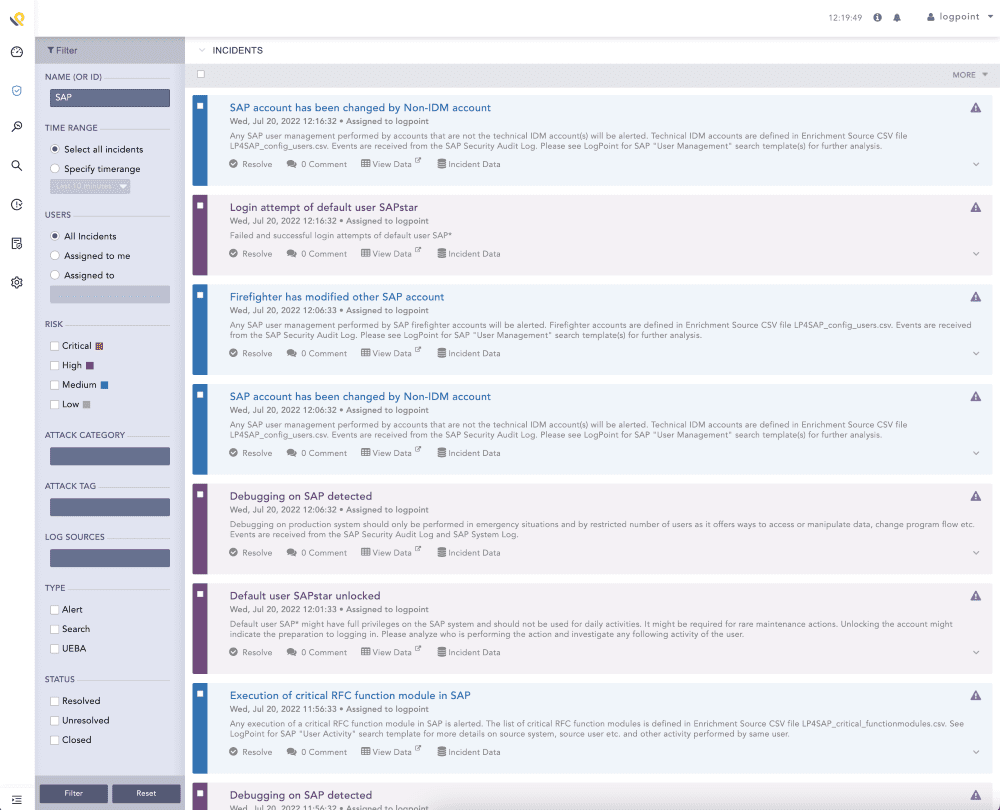

Adressieren Sie diese Sicherheitsprobleme geschäftskritischer Anwendungen und heben Sie Ihre SAP-Sicherheit auf ein neues Niveau – mit einer Lösung für das Security & Audit Compliance Monitoring.

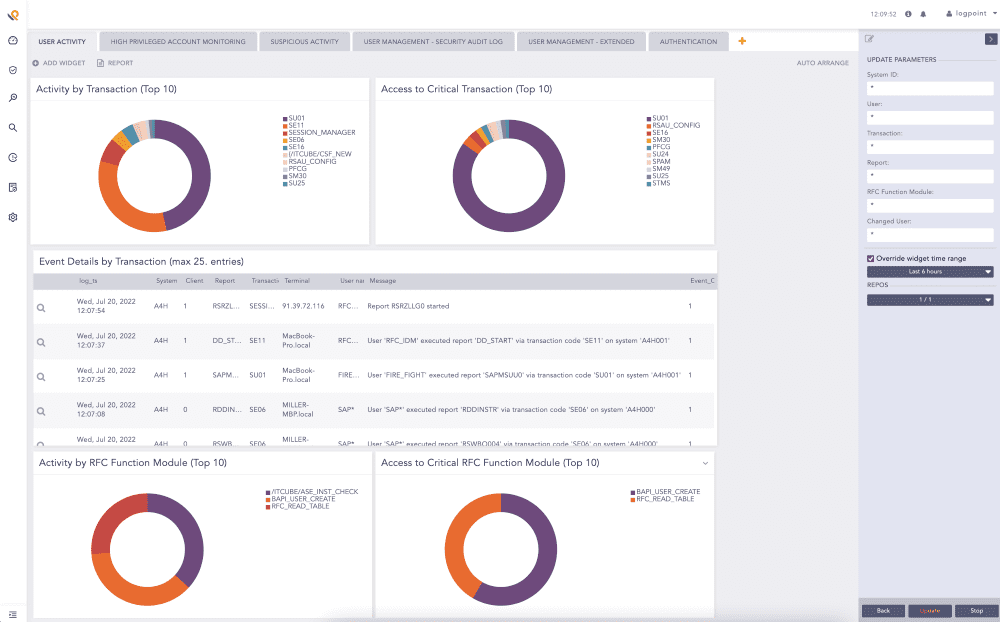

Die Extraktion von SAP-Daten in eine SIEM-Lösung verschafft Ihnen einen klaren Überblick über die SAP-Incidents.

Minimieren Sie Betrugsmöglichkeiten und finanzielle Verluste

Betrug (55 Prozent), monetärer Gewinn (49 Prozent) und Diebstahl von geistigem Eigentum (44 Prozent) sind die Hauptmotive für Insider-Bedrohungen. Logpoints Lösung für Business Integrity Monitoring bietet eine kontinuierliche und äußerst effiziente Überwachung. Die Lösung erkennt Abweichungen in Ihren SAP-Geschäftsprozessen, indem sie diese mit dem normalen Ablauf und vordefinierten Anwendungsfällen vergleicht. Automatisierte Kontrollmechanismen für Prozesse, visuelle Dashboards sowie Warnmeldungen sorgen dafür, dass der Umgang mit Fehlern, Betrugsfällen und Zugriffsverletzungen effizienter wird.

Überwachen Sie den Zugriff auf personenbezogene Daten

Personenbezogene Daten sind mit die am häufigsten kompromittierten Informationen bei Sicherheitsverletzungen in ERP-Systemen. Logpoints Lösung für Personal Identifiable Information (PII) Access Monitoring zentralisiert die Überwachung sensibler und personenbezogener Daten auf einer Plattform. So erhalten die Verantwortlichen einen besseren Überblick und haben die Möglichkeit, schnell und effizient auf Zugriffsverletzungen zu reagieren.

Unternehmen können bei einer Nichteinhaltung der DSGVO mit Strafen von bis zu 20 Millionen Euro oder vier Prozent ihres Jahresumsatzes rechnen – je nachdem, welcher Betrag höher ist. Ein leicht verständlicher Überblick über Logdaten im Zusammenhang mit personenbezogenen Daten unterstützt die Security-Teams dabei, unbefugte Zugriffe oder Datenlecks aufzudecken und schnell zu handeln. So können sie die Kosten für eine Nichteinhaltung vermeiden und die Aufwendungen für Audits senken.

Erkennen Sie operative Probleme

IT Service Intelligence funktioniert wie Operations Monitoring, jedoch innerhalb von SAP-Systemen. Einem IDC-Bericht zufolge ist der Ausfall eines geschäftskritischen ERP-Systems kostspielig – Schätzungen reichen von Tausenden bis hin zu 500.000 Dollar pro Stunde. In vielen Unternehmen kommt es immerhin jeden zweiten Monat zu Ausfallzeiten bei geschäftskritischen Systemen. Logpoints Lösung IT Service Intelligence for SAP liefert einen vollständigen Einblick in die operative Einsatzfähigkeit Ihres Systems, erkennt Probleme und sendet Frühwarnungen, um diese zu umgehen, bevor sie auftreten.

Kombinieren Sie die Lösungen gemäß Ihren Anforderungen

Wählen Sie die relevanten Lösungen für die Absicherung Ihrer Systeme – alle vier Lösungen sind separat erhältlich und können basierend auf den Anforderungen Ihres Unternehmens im Zusammenspiel eingesetzt werden. Die Lösungen Logpoint BCS for SAP arbeiten mit jedem SIEM zusammen.