La protection de votre environnement SAP est essentielle pour garantir à votre entreprise un succès durable. Alors, comment prévenir les cyberattaques visant les systèmes SAP ? Une telle attaque peut avoir un impact dévastateur sur les activités de votre entreprise, pouvant entraîner des pertes financières, des problèmes au niveau de la supply chain et un impact négatif sur la réputation à long terme.

Pour éviter ce genre de mésaventure, ces systèmes doivent être protégés contre les cybermenaces internes et externes. De cette façon, votre entreprise pourra continuer à garantir la confidentialité, la disponibilité et l’intégrité.

Malgré ce constat, de nombreuses entreprises les gardent hors de portée des équipes de sécurité ou bien s’appuient uniquement sur les outils fournis par l’éditeur ERP. Comme on pouvait s’y attendre, cette situation augmente considérablement le risque d’attaque et fait des systèmes ERP, tels que SAP, une cible de choix pour les adversaires.

L’erreur humaine continue d’être l’un des principaux facteurs permettant le succès d’une violation. Etant donné que les systèmes SAP connectent différents départements et programmes pour vous aider à gérer votre entreprise de manière fluide, ils sont incroyablement compliqués. Ainsi, comme ils sont complexes et uniques par nature, il est plus difficile de développer des mesures de cybersécurité appropriées.

De plus, avec des cybercriminels qui tentent d’attaquer des systèmes toutes les 39 secondes selon une étude de l’Université du Maryland, les protéger est aujourd’hui absolument vital.

Les cybercriminels ciblent et exploitent activement les systèmes SAP non sécurisés avec une connaissance approfondie des applications métier critiques. Divers acteurs (la ou les personnes à l’origine des tentatives d’intrusion) déploient des cybermenaces telles que des insiders malveillants et des pirates de type État-nation qui utilisent des techniques telles que les menaces persistantes avancées (APT : Advanced Persistent Threats), les malwares, les ransomwares, le phishing ou encore le déni de service (Denial of Service).

Les exploits peuvent entraîner une perte totale de contrôle de l’environnement SAP, permettant ainsi à des pirates d’accéder à des données sensibles, de perturber des processus métier critiques et/ou de mener des activités de fraude financière.

Quelles sont les conséquences d’une cyberattaque réussie ayant ciblé vos systèmes SAP ?

Comme nous venons de l’expliquer, votre système SAP est assez vulnérable lorsqu’il est livré lui-même. Nous allons maintenant passer en revue les risques encourus.

Manipulation de données sensibles

Supposons qu’un attaquant obtienne l’accès à des données sensibles, telles que des informations bancaires ou des données liées à la supply chain, et les manipule. Dans ce cas, une telle action peut entraîner des problèmes opérationnels critiques. Par exemple, le non-paiement des fournisseurs ou l’absence de matières premières indispensables pouvant perturber les processus de fabrication.

Modification des données financières

La modification des états financiers en vertu de la loi Sarbanes-Oxley (Sarbanes-Oxley Act) peut entraîner une forte perte de valeur sur le marché boursier et une atteinte à la réputation.

Votre propriété intellectuelle dans le domaine public

Votre propriété intellectuelle et vos données sensibles sont vos secrets commerciaux et peuvent se trouver dans les systèmes SAP. Si vous ne protégez pas ces données, vous risquez de les exposer et de les perdre. Une fois que l’acteur malveillant aura communiqué ces données au public, vous ne serez plus en mesure de les contrôler.

Pourquoi devriez-vous agir maintenant ?

Vous avez un système SAP non sécurisé, les données sensibles sont facilement manipulées, les dossiers financiers sont modifiés (inutile de préciser que ce ne sera pas en votre faveur) et votre propriété intellectuelle est dans le domaine public. Il s’agit là d’une très mauvaise nouvelle pour n’importe quelle entreprise. Mais quelle est la probabilité qu’une telle tentative d’attaque ait vraiment lieu ?

Les cybercriminels sont partout

Les cybercriminels sont partout et ils ne portent pas tous des vestes à capuche. Le rapport Verizon DBIR 2022 indique que 82 % des violations impliquent un élément humain (ingénierie sociale, erreur ou mauvaise utilisation) et 62 % impliquent des identifiants valides. Une entité externe a notifié 65% des victimes. Ce sont les types de menaces auxquelles sont confrontés vos systèmes SAP et votre excellence opérationnelle.

La plupart de vos données métier critiques se trouvent dans des systèmes SAP

Environ 77 % des revenus transactionnels mondiaux passent par un système SAP. Avec une visibilité et une transparence complètes, vous pouvez identifier les éléments qui doivent être protégés et où exactement vous devez ajuster vos niveaux de sécurité.

Protégez votre avantage concurrentiel

Votre entreprise est concentrée sur son objectif commercial, sa responsabilité, son innovation, sa durabilité et sa conformité. Une cyberattaque qui compromet vos données ou votre propriété intellectuelle pourrait vous faire perdre des parts de marché et vous désavantager par rapport à vos concurrents.

Réduisez les risques pour votre entreprise

Concentrez-vous sur une stratégie de cybersécurité durable qui minimise considérablement les risques commerciaux et permet une réponse et une prise de décision rapides.

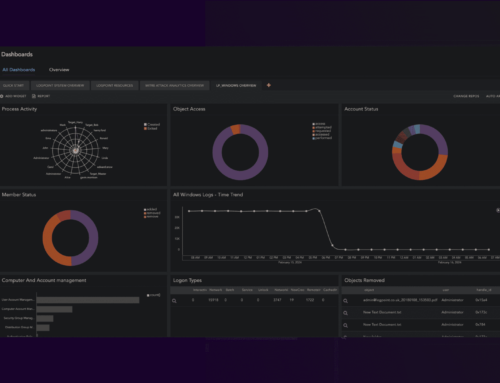

Utilisez l’intelligence basée sur les données

Soyez proactif et utilisez les données à votre disposition pour faire face aux menaces de sécurité actuelles et émergentes visant votre entreprise.

Conclusion

Les attaques contre les applications métier critiques telles que les systèmes SAP sont en augmentation. Par exemple, selon Verizon, il y a eu une augmentation de 13 % des violations par ransomwares, soit plus qu’au cours des 5 dernières années cumulées. Ce constat à lui seul est un indicateur assez important.

Votre infrastructure SAP est au cœur de votre architecture numérique. Votre propriété intellectuelle et vos données, sensibles, personnelles, financières, de processus, de transaction et bancaires, s’y trouvent.

C’est pourquoi vos systèmes SAP sont si attrayants pour les cybercriminels. C’est aussi pourquoi, s’ils ne sont pas protégés, ils seront vulnérables. Pour réduire le risque d’attaque ciblant votre infrastructure SAP, la surveillance continue et automatique de ces systèmes est vitale. Avec une plateforme de sécurité intelligente, vous pouvez détecter les menaces au niveau de vos systèmes SAP à un stade précoce et, ainsi, agir de manière proactive avec des contre-mesures appropriées concernant les incidents de sécurité. Une interruption ou une infrastructure SAP indisponible entraînera des pertes financières immédiates et des efforts manuels pour restaurer le système. N’oubliez pas que le succès d’une seule attaque suffit !