Le monde de la sécurité change et évolue, et la sécurité périmétrique traditionnelle ne suffit plus. Les cybercriminels et intrus malveillants utilisent des techniques de plus en plus avancées pour tenter de pénétrer au sein des réseaux. La sécurité des données étant plus importante que jamais, les frameworks de détection et de réponse aux menaces doivent être plus rapides et plus efficaces pour répondre aux cyberattaques modernes.

Heureusement, les solutions SOAR (Security Orchestration, Automation, and Response) se sont imposées comme de puissants alliés dans ce combat contre la cybercriminalité. Les nouveaux outils SOAR exploitent l’intelligence artificielle, les algorithmes d’apprentissage automatique, l’analyse prédictive ainsi que d’autres méthodes. Ces derniers vous permettent d’identifier les risques bien plus tôt qu’auparavant dans le cycle d’attaque, améliorant ainsi votre capacité à réagir rapidement aux incidents sans perturber les activités de l’entreprise.

Toujours pas convaincu ? L’évolution du marché SOAR peut offrir une preuve supplémentaire de son succès et de son importance. Un rapport de 2019 de KBV Research prédit que le marché SOAR atteindra 2,25 milliards de dollars (environ 2 milliards d’euros) d’ici 2025, démontrant un TCAC de 16,3% au cours de la période intermédiaire.

Pendant ce temps, Gartner, qui est à l’origine du terme «SOAR», crée en 2015, a prédit que d’ici 2022, 30% des entreprises avec des départements de cybersécurité de plus de cinq personnes utiliseront des outils SOAR, contre moins de 5% en 2019.

Ainsi, aujourd’hui, la question cruciale dans un secteur où les solutions SOAR se développent n’est pas de savoir si vous devez utiliser les outils SOAR. En fait, c’est une évidence ! Plus important encore, comment allez-vous sélectionner un outil SOAR qui réponde aux besoins de votre entreprise en matière de cybersécurité ?

Quelles sont les principales caractéristiques des solutions SOAR efficaces ?

En un mot, l’objectif principal d’une solution SOAR complète est d’améliorer l’efficacité des équipes de sécurité. Le SOAR peut le faire en rationalisant et en automatisant les flux de travail de sécurité, en améliorant la détection et l’investigation des menaces et en accélérant la réponse aux incidents.

Ces fonctions sont mises en œuvre grâce à diverses technologies et fonctionnalités partagées par de nombreux produits SOAR sur le marché. Pour affiner votre sélection, vous pouvez vous référer à la checklist suivante qui répertorie les caractéristiques clés :

- La capacité d’intégrer et d’ingérer des données à partir d’une grande variété de systèmes et de plateformes.

- La prise en charge de l’API RESTful pour aider à développer une intégration plus poussée.

- La création et l’automatisation de flux de travail flexibles pour aider à rationaliser les processus de sécurité.

- L’analyse approfondie pour identifier les caractéristiques des attaques complexes et permettre une analyse post-mortem.

- Une capacité UEBA (User and Entity Behavior Analytics) pour identifier les menaces internes potentielles.

- Des outils d’investigation collaboratifs pour permettre aux équipes de travailler ensemble sur l’analyse post-incident.

Comment choisir la bonne solution SOAR pour votre entreprise ?

Après avoir parcouru cette checklist et affiné vos choix, vous devez tenir compte des besoins spécifiques de votre entreprise. Ces questions sont également pertinentes pour comprendre comment mettre en œuvre le SOAR au sein de cette dernière.

Quels sont vos besoins en matière de conformité ?

Les exigences réglementaires uniques de votre entreprise influenceront une grande partie du processus de sélection. Avez-vous besoin de la conformité au RGPD, qui impose une fenêtre de reporting de 72 heures pour les violations de données ? Souhaitez-vous vous conformer aux prochaines règles du CPRA (Proposition 24) ? Avez-vous besoin de travailler avec des réglementations spécifiques à certains secteurs, comme HIPAA ou GLBA ?

Ces questions sont essentielles dans le choix d’un éditeur SOAR, car vous souhaitez avoir la garantie que l’outil que vous avez choisi pourra véritablement vous aider à atteindre la conformité souhaitée. Recherchez une technologie SOAR reconnue avec les normes que vous souhaitez et qui vous offrira les fonctionnalités qui vous permettront de maintenir cette conformité.

Quelles plateformes devez-vous sécuriser ?

L’une des fonctionnalités essentielles de notre checklist est l’API RESTful qui peut être exploitée pour ajouter une intégration supplémentaire. Cependant, l’équipe de sécurité standard utilise de nombreux outils pour gérer la sécurité de l’entreprise. Il serait préférable de sélectionner une solution SOAR proposant une intégration prête à l’emploi avec vos systèmes. Cette option réduira le travail que vous devrez déployer et permettra de l’intégrer dans votre flux de travail.

La solution est-elle Cloud-Ready ?

Un nombre croissant de suites de sécurité migrent dans le Cloud avec d’autres applications et données d’entreprise. L’IT sur-site a moins de sens pour les grandes entreprises en raison des divers avantages d’une infrastructure Cloud en termes d’évolutivité, de sécurité et de praticité.

De même, si vous ayez déjà migré, vous avez besoin d’une solution SOAR suffisamment flexible et évolutive pour être déployée dans un environnement Cloud. Cela vous garantira une compatibilité et une pérennité maximales.

SIEM ou SOAR ?

Le SIEM (Security Information and Event Management) est une technologie connexe souvent associée au SOAR. Le SIEM fait référence à des frameworks de sécurité qui collectent et analysent des données liées à la sécurité à partir de sources telles que :

- Les pare-feux

- Les outils de prévention des pertes de données

- Les suites de sécurité du système d’exploitation

- Les systèmes de détection d’intrusion

Les SIEM ne fournissaient au départ guère plus que des outils essentiels d’analyse et de surveillance. Ils étaient destinés à coexister avec d’autres outils de sécurité et à les compléter. Cependant, les solutions Modern SIEM ont des capacités étendues qui incluent la détection des menaces et des recommandations automatiques, la journalisation (logging) centralisée, le support post-mortem et l’ajout de flux de travail automatisés pour offrir aux équipes de sécurité des playbooks de réponse aux incidents.

Ces fonctionnalités sont présentes pour la plupart dans le SOAR, et en effet, de nombreux SIEM puissants intègrent déjà explicitement des capacités SOAR. Si vous utilisez déjà un SIEM, vous devez déterminer si vous avez besoin d’une solution SOAR qui renforcera votre système SIEM. Alternativement, vous pouvez revisiter l’ensemble du framework SIEM et le remplacer par un autre qui intègrera déjà un SOAR.

Comment implémenter un SOAR ?

Savoir quels sont vos besoins en matière de SOAR correspond déjà au début de la mise en œuvre de celui-ci. Les phases suivantes consistent à préparer l’intégration du SOAR à vos processus actuels.

1. Identifiez vos flux de travail de réponse aux incidents

L’automatisation est l’un des arguments de vente les plus importants du SOAR. Cependant, sans savoir comment optimiser au mieux vos flux de travail et les adapter à l’automatisation, vous ne pourrez peut-être pas en tirer tous les bénéfices.

Pour commencer, cartographiez vos flux de réponse et identifiez les tâches qui peuvent être automatisées. Celles-ci peuvent ensuite être incluses en tant que tâches dans votre système SOAR. Gardez à l’esprit que si le flux de travail dépend fortement des entrées et contrôles manuels, vous pouvez choisir de le remanier entièrement et de le développer en pensant à l’automatisation.

2. Commencez par les tâches les plus faciles à automatiser

De nombreuses réponses de sécurité sont entravées par des domaines qui nécessitent une analyse humaine critique. Vous ne voulez pas les automatiser tout de suite. Au lieu de cela, concentrez-vous sur les tâches basiques comme l’automatisation d’alertes simples, essentiellement tout ce qui ne nécessite pas beaucoup de matière grise. Automatisez-les d’abord et vous ne remarquerez même plus que vous ne les faites plus manuellement.

3. Continuez à apprendre

Les menaces de cybersécurité évoluent en permanence, tout comme le paysage de la cybersécurité. Continuez à rechercher les meilleures pratiques de réponse aux menaces et découvrez comment les mettre en œuvre en tant que flux de travail et playbooks. Apportez des modifications à vos processus en fonction des événements passés. Surveillez en permanence vos résultats de réponse aux incidents et adaptez-vous en conséquence !

LogPoint : un SOAR intégré prêt à l’emploi

Aussi critique qu’il soit pour vos opérations de sécurité, le SOAR n’est qu’une partie de l’équation. Une plateforme de cybersécurité complète qui intègre des capacités SIEM, SOAR et UEBA intercompatibles renforcera vos capacités de sécurité et vous permettra de répondre aux menaces plus efficacement que jamais.

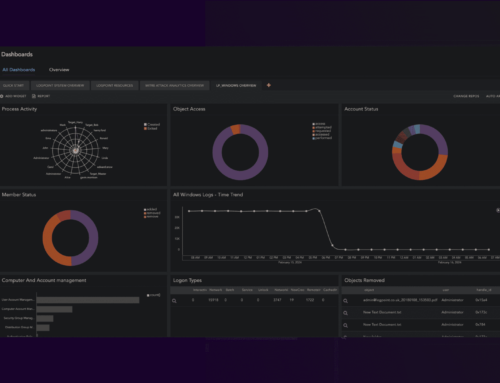

Chez LogPoint, nous proposons toutes ces fonctionnalités dans une suite d’outils transparente. Notre plateforme offre une gamme complète de playbooks de détection, d’investigation et de réponse qui peuvent faciliter plus que jamais la réponse aux menaces de cybersécurité. Nous sommes certifiés par diverses normes de sécurité et notre plateforme est hautement flexible et évolutive, prête à s’adapter à vos besoins.

Êtes-vous prêt à renforcer votre efficacité en matière de cybersécurité grâce au SOAR ? Contactez-nous maintenant et travaillons ensemble pour définir la meilleure plateforme adaptée à vos besoins.