Par Jon Gisli Egilsson, Engineering Manager, LogPoint

Le nombre de cyberattaques ne cesse d’augmenter, et pourtant le secteur de la cybersécurité a énormément de difficultés à trouver des personnes possédant les compétences en cybersécurité pour répondre à la demande. À l’échelle mondiale, il y a plus de 3,5 millions de postes vacants en cybersécurité, révélant ainsi à quel point le défi est grand.

L’ampleur du problème fait qu’il est peu probable qu’il disparaisse de sitôt. Les entreprises doivent apprendre à vivre avec ce défi tout en faisant en sorte de gérer le plus efficacement possible leur cybersécurité afin de résister à la menace croissante des cyberattaques. La clé pour cela est d’accélérer la cyber-efficacité et de minimiser les besoins en ressources humaines grâce à l’apprentissage automatique.

Repenser le défi en matière de cyberdéfense

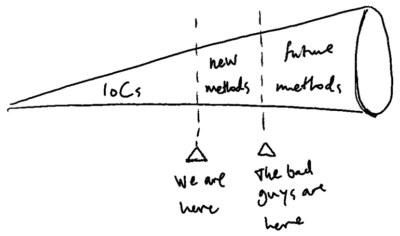

Une partie du travail de l’analyste en sécurité consiste à programmer des outils de cybersécurité pour détecter les indicateurs de compromission connus au sein d’un système ou d’un réseau. Le problème est que les pirates continuent de trouver de nouveaux exploits et méthodes de compromission, et donc la liste des indicateurs de compromission ne cessent de s’allonger. Les hackers ont deux longueurs d’avance sur les analystes, et ces derniers traquent sans cesse ces nouvelles techniques.

Les analystes en sécurité travaillent avec des indicateurs de compromission, mais les pirates continuent de trouver de nouvelles méthodes

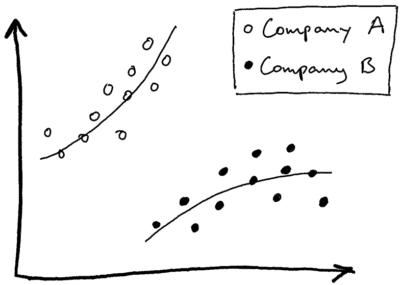

L’apprentissage automatique peut automatiser et étendre la détection des menaces. La modélisation du comportement des utilisateurs et des entités techniques dans le paysage IT permet de détecter les anomalies avant ou pendant l’attaque. Toutes les entreprises ou tous les départements ne se comportent pas de la même manière. Un comportement anormal dans une entreprise peut correspondre à un comportement normal dans une autre. L’apprentissage automatique peut aider à détecter différentes références entre différents groupes et introduit des informations contextuelles, améliorant ainsi la réponse aux incidents.

Comportement anormal dans l’entreprise A, peut ne pas être un comportement anormal dans l’entreprise B

Augmenter les capacités de l’analyste en sécurité

Les systèmes d’apprentissage automatique ne sont peut-être pas aussi globaux ou flexibles que les humains, mais ils peuvent être formés pour être plus précis que ces derniers pour certaines tâches. Ils peuvent également analyser des ensembles de données complets, au lieu de s’appuyer sur des méthodes d’échantillonnage, ce qui est souvent nécessaire pour un humain. Enfin, ils peuvent analyser des données complexes, des données à haute dimension et des cas extrêmes complexes. Les humains devront alors faire des visualisations et faire pivoter les données et il sera aussi nécessaire de les cartographier à des dimensions plus faibles en raison du grand nombre de combinaisons.

L’apprentissage automatique augmente les capacités des analystes en sécurité et effectue certaines de leurs tâches courantes. Ainsi, les analystes peuvent concentrer leurs efforts sur des situations dans lesquelles l’apprentissage automatique ne peut pas être appliqué, du moins pas encore. Par exemple, le renforcement général de la posture de sécurité, la révision de l’architecture et de l’infrastructure, la réponse aux attaques et les investigations.

L’approche centrée sur les données donne de meilleurs résultats

Il est important de garder à l’esprit l’approche utilisée par l’apprentissage automatique. L’approche centrée sur les modèles a été plus largement utilisée, mais une approche centrée sur les données donne de meilleurs résultats. Alors que l’approche centrée sur les modèles se concentre sur la construction de modèles complexes, l’approche centrée sur les données se concentre sur la qualification de l’ensemble de données.

L’apprentissage automatique peut sembler complexe et difficile à mettre en œuvre, mais ce n’est pas une obligation si vous assurez la gouvernance et la qualité des données. Les RSSI/CISO qui envisagent la sécurité de l’apprentissage automatique doivent prendre en compte certains aspects internes et externes avant de prendre une décision :

- Aspects internes : existe-t-il suffisamment de données ? La qualité des données est-elle suffisante ? Existe-t-il de bonnes données à la bonne vitesse ou aux bons intervalles ? L’organisation IT est-elle suffisamment mature ?

- Aspects externes : quelle est la précision de la solution d’apprentissage automatique ? Comment est-elle testée ? Comment est-elle garantie ?

La sécurité de l’apprentissage automatique en pratique

La solution LogPoint UEBA permet de détecter les anomalies comportementales. Un exemple simple : elle peut détecter si un employé se connecte ou travaille à une heure inhabituelle de la journée par rapport à la normale. Différents individus ont des schémas différents, et l’UEBA apprend ce contexte à partir des données. Il ne s’agit pas de la programmation d’un analyste au niveau du système de détection. Il s’agit d’une déduction faite par le système à partir du comportement passé.

LogPoint UEBA détecte les comportements inhabituels, ce qui en fait l’outil idéal pour détecter la compromission de compte, donnant ainsi aux analystes en sécurité la possibilité de stopper l’utilisation non autorisée d’un compte par toute personne autre que le titulaire de ce compte. De cette façon, les analystes en sécurité seront avertis alors d’éventuelles attaques de spearfishing visant des dirigeants, menées par des personnes externes qui tenteraient d’infiltrer l’entreprise. La technologie UEBA peut également effectuer une reconnaissance interne en rassemblant des preuves sur les ressources du réseau et en informant les analystes si l’une d’entre elles se comporte de manière inhabituelle.

Si vous souhaitez en savoir plus sur l’UEBA, n’hésitez pas consulter notre article de blog à ce sujet.

![[🇫🇷 WEBINAIRE A LA DEMANDE] – Logpoint pour les centres hospitaliers](https://www.logpoint.com/wp-content/uploads/2025/05/logpoint-santexpo-2025-500x383.webp)

![[🇫🇷 WEBINAIRE] – Je découvre Logpoint après Forum InCyber 2025](https://www.logpoint.com/wp-content/uploads/2025/03/webinaire-forum-incyber-2025-500x383.jpg)