Surveillance de l’intégrité des affaires

Identifier rapidement les attaques avancées et se défendre efficacement contre la fraude

Réduire les pertes dues à la fraude grâce à une meilleure détection des anomalies dans les normes commerciales. Découvrez les schémas de fraude potentiels, afin que vous puissiez prendre les mesures nécessaires pour atténuer les risques de fraude.

Gestion étendue de la fraude

Grâce à des cas d’utilisation prédéfinis et à l’analyse comportementale, nous identifions automatiquement

les écarts dans vos processus de gestion SAP. Utilisez nos contrôles de processus automatisés pour mettre un terme aux vols d’employés, à la corruption et aux fraudes de garantie.

Détection avancée des menaces au moment de l’exécution des activités

Une réponse rapide est essentielle pour minimiser l’impact de la cybercriminalité. Grâce à l’automatisation, nous vous fournissons toutes les informations nécessaires à la vitesse de l’entreprise.

Mise en œuvre facile

Bénéficiez d’une fonctionnalité complète avec un minimum d’efforts de configuration. Inutile de consacrer du temps et des fonds à la mise en œuvre, alors que vous pouvez disposer d’une solution prête à l’emploi qui fonctionne en un instant.

Cas d’utilisation : Détection fiable et efficace et

réponse à la fraude de l’intérieur de votre organisation

– pour protéger vos revenus et l’intégrité de votre entreprise

L’incapacité à sécuriser l’intégrité d’une entreprise peut porter gravement atteinte à la plus robuste des entreprises. Dans 61 % de toutes les atteintes à la sécurité, des informations d’identification valides étaient en cause. Les attaques d’initiés peuvent être difficiles à identifier car les contrôles de sécurité établis ne s’appliquent pas ou peuvent être facilement contournés.

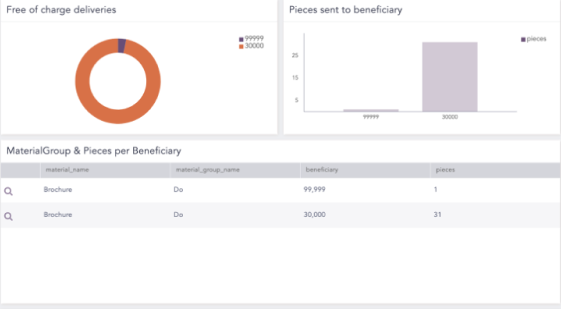

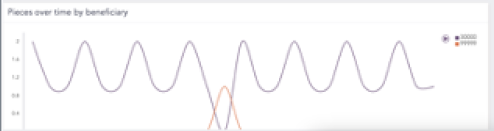

Détecter la fraude financière dans la gestion de l’offre

Un employé d’un organisme de santé crée une “livraison gratuite” dans le système SAP, lance la commande et envoie une grande quantité d’échantillons à un bénéficiaire.

Malgré la divergence des comportements, les outils de sécurité traditionnels ne parviennent pas à détecter de telles transactions compromettantes, en raison du manque de capacités d’investigation.

Grâce à une analyse comportementale avancée, la solution Business Integrity Monitoring peut détecter les écarts par rapport aux processus commerciaux standard, en temps quasi réel. Dans ce cas, les transactions anormales seraient détectées à temps, afin que vous puissiez intervenir et éviter les pertes financières.

Avec la solution Business Integrity Monitoring, vous pouvez tirer parti d’une multitude de cas d’utilisation, de règles prédéfinies et de diverses capacités statistiques, pour repérer et prévoir les comportements anormaux.

Tenez-vous au courant de l’actualité

Le blog de Logpoint !