Par Gitte Gade, Product Marketing Manager, LogPoint

Nous sommes heureux d’annoncer une mise à jour, qui sera déployée automatiquement pour tous les utilisateurs à partir de la semaine 40. Cette dernière proposera trois nouvelles fonctionnalités intéressantes : une prise en charge des entités primaires et secondaires, et des anomalies mappées avec MITRE ATT&CK.

Prise en charge de l’entité primaire

Grâce à cette mise à jour, les entités primaires incluront les serveurs, les partages et les sites Web, notamment des détecteurs pour ces dernières. Cette fonctionnalité fournira une compréhension plus nuancée des risques au sein de votre réseau, car nous vous offrirons un aperçu concernant d’autres profils de risque sans se limiter aux seuls utilisateurs.

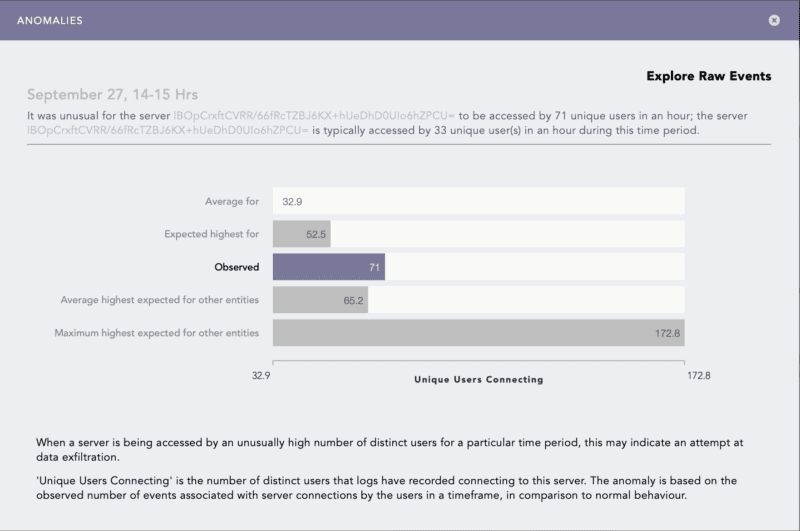

Afin d’obtenir un contexte d’anomalie complet pour ces nouvelles entités primaires, vous devrez effectuer une mise à niveau vers LogPoint SIEM version 6.12 (veuillez noter que LogPoint 6.12 sera disponible début octobre). Vous pourrez toujours profiter de tous les avantages des nouvelles entités primaires sans passer à la version 6.12. Cependant, votre contexte d’anomalie aura des identifiants d’entité primaire non renseignés :

Zone de description du contexte d’anomalie dans UEBA

Prise en charge de l’entité secondaire

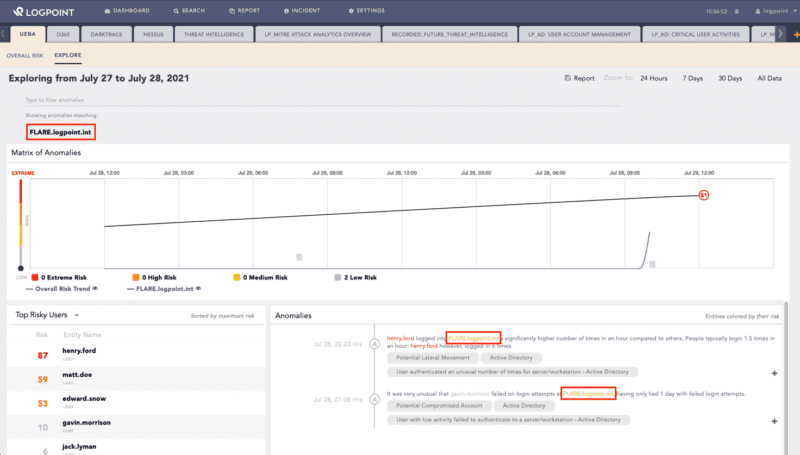

Cette mise à jour propose aux utilisateurs des options de filtrage améliorées afin d’offrir aux mêmes données davantage de niveaux et d’angles, en réintroduisant la prise en charge des entités secondaires. Lorsqu’une entité secondaire est détectée au niveau d’une anomalie, elle sera exposée dans le contexte de celle-ci.

L’entité secondaire sera également filtrable, et votre panneau d’anomalies pourra vous fournir un aperçu filtré de toutes les anomalies au niveau desquelles l’entité secondaire a été utilisée de manière anormale.

La page d’exploration dans UEBA

Anomalies mappées avec MITRE ATT&CK

Avec cette mise à jour, nous allons mapper toutes les anomalies en fonction des tactiques MITRE ATT&CK. LogPoint SIEM s’articule autour du framework MITRE ATT&CK. Ainsi, nous pouvons augmenter l’alignement entre LogPoint SIEM et UEBA, tout en tirant parti d’une base de connaissances (KB) de tactiques adversaires accessible au niveau mondial et construite à partir d’observations faites sur le terrain.

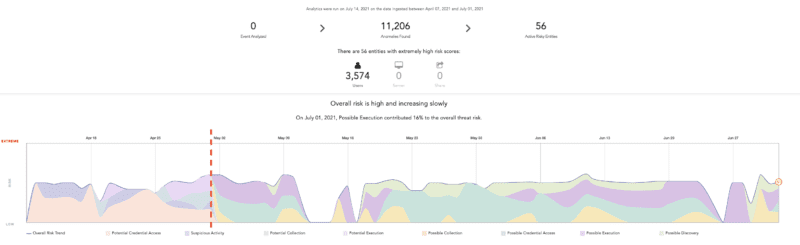

Les utilisateurs passeront par une période de transition pour leur permettre de basculer des cas d’usage antérieurs générés par LogPoint à la catégorisation MITRE ATT&CK. Sur le graphique ci-dessous, nous voyons le changement au niveau du paysage des menaces cumulées se produire le 1er mai :

- Avant : le paysage des menaces cumulées est basé sur les cas d’usage de LogPoint.

- Après : les tactiques MITRE ATT&CK créent la base au niveau du paysage des menaces cumulées. Les catégories seront nommées « Possible » en association avec le nom de la tactique (par exemple : Possible Execution).

Le graphique montre 100 jours de données, et les cas d’usage de LogPoint seront progressivement éliminés du paysage des menaces au fil du temps. Durant cette période, la légende sera mise à jour avec les résultats disponibles, et la coloration de chaque type de menace pourra changer d’un jour à l’autre.

Page du risque global